Wiadomość została wysłana.

Przetworzymy Twoją prośbę i skontaktujemy się z Tobą tak szybko, jak to możliwe.

Formularz został pomyślnie przesłany.

Więcej informacji można znaleźć w skrzynce pocztowej.

Jeśli jesteś w DeFi wystarczająco długo, exploit CrossCurve prawdopodobnie Cię nie zaskoczyło. 1 lutego 2026 r. CrossCurve doświadczył incydentu cross-chain, który spowodował około $3M w stratach. Dla nas nie są to tylko “wiadomości rynkowe”. To obowiązkowa kontrola jakości przed jakąkolwiek integracją partnerską. Jesteśmy odpowiedzialni zarówno za naszą własną architekturę, jak i za bezpieczeństwo naszych klientów. Dlatego też, równolegle z publicznymi aktualizacjami CrossCurve, przeanalizowaliśmy szczegóły incydentu i oceniliśmy, w jaki sposób pierwotna przyczyna może (lub nie) wpłynąć na nasze planowane integracje.

Co dokładnie stało się z CrossCurve? Bez zbędnego zagłębiania się w terminologię, problemem nie był hack blockchain, ale nieintuicyjny wzorzec projektowy pochodzący z Axelar GMP SDK (v5.10.0), który może prześlizgnąć się nawet przez profesjonalne audyty, jeśli ryzyko nie zostanie wyraźnie zrozumiane. Sama umowa ReceiverAxelar została poddana audytowi i zweryfikowana w łańcuchu, ale luka tkwiła głębiej w przyspieszonej ścieżce wykonywania komunikatów cross-chain, gdzie krytyczna operacja mogła zostać uruchomiona bez pełnej walidacji źródła za pośrednictwem bramy. W konkretnym przypadku CrossCurve sytuacja została dodatkowo wzmocniona przez słabą konfigurację progu potwierdzenia (próg = 1), co zmniejszyło ogólną odporność modelu walidacji.

Incydent ten jest również szerszym sygnałem dla integratorów Axelar: podążając za oficjalnymi przykładami i dziedzicząc po “ekspresowych” umowach wykonawczych, projekty mogą nieumyślnie wystawić niebezpieczną powierzchnię ataku, nawet jeśli reszta kodu jest poprawna i wygląda na gotową do produkcji. Inną ważną kwestią jest to, że ryzyko nie znika samo z siebie podczas aktualizacji: nawet nowsze wersje SDK zawierają podobne wzorce, a jeśli zespoły migrują bez rozpoznania problemu architektonicznego, mogą przenieść ryzyko na przyszłość. Z praktycznego punktu widzenia wniosek jest prosty: każda szybka ścieżka wykonania musi być albo ściśle ograniczona, albo wzmocniona silnymi kontrolami pochodzenia/autoryzacji po stronie integratora; w przeciwnym razie mechanika w stylu ekspresowym może stać się obejściem własnych założeń bezpieczeństwa.

Jednocześnie nasze stanowisko w sprawie CrossCurve pozostaje pozytywne, a jak na ironię, złożoność ich architektury sprawia, że ten incydent jest mniej uniwersalnym, powtarzalnym scenariuszem, niż mogłoby się wydawać na pierwszy rzut oka. Exploit opierał się na konkretnym komunikatorze / wzorcu wykonania (konkretny wybór projektu SDK), podczas gdy rozwiązanie, do którego dąży CrossCurve - i które rozważamy w naszych własnych produktach do bezpiecznego transferu aktywów między łańcuchami - nie jest zależne od tego podatnego na ataki powiązania. Z tego powodu, nawet gdybyśmy byli już zintegrowani z CrossCurve w czasie incydentu, dokładnie ten wektor ataku nie miałby wpływu na naszą architekturę, ponieważ nasze punkty zaufania i walidacji mają inną strukturę i nie opierają się na tej samej ekspresowej ścieżce wykonania.

Wreszcie, oficjalna aktualizacja CrossCurve, opublikowana 13 lutego 2026 r., skutecznie potwierdziła wnioski, do których nasz zespół doszedł niezależnie. Przywracanie systemu odbywa się etapami, zaczynając od komponentów, które nie zostały naruszone (agregator już działa, z routingiem przez Rubic i Bungee), a następnie ponownie włączając Token Bridge i Consensus Bridge z dodatkowymi środkami bezpieczeństwa. W szczególności stwierdzono, że Consensus Bridge zostanie uruchomiony dopiero po zakończeniu rozszerzonych kontroli bezpieczeństwa. To “Przywracaj tylko to, co jest pewnie zweryfikowane, i utwardzaj przed ponowną aktywacją”.” Podejście to dobrze pasuje do sposobu, w jaki oceniamy dojrzałość protokołów partnerów przed integracją.

Właśnie dlatego przeniesienie USDT z Tron do sieci EVM nie jest tak proste, jak podłączenie mostu i nazwanie tego dniem. Tron jest miejscem, w którym faktycznie porusza się ogromna ilość USDT: opłaty były tanie (już nie są, stąd potrzeba mostów), przepływy są znane, a wolumeny są rzeczywiste. Kiedy więc mówisz “potrzebujemy płynności Tron”, prawdziwym pytaniem jest, gdzie znajdują się pieniądze, kto może je przenosić i co się stanie, gdy jedno założenie okaże się błędne.

Ten artykuł ma na celu spowolnienie tej rozmowy w dobry sposób. Przeprowadzę Cię przez główne sposoby przenoszenia USDT z Tron do sieci EVM, jak te podejścia zachowują się, gdy pojawia się prawdziwy wolumen, a następnie cofnę się, aby zadać jedyne pytanie, które naprawdę ma znaczenie: jakie ryzyko jesteś skłonny ponieść.

W tym momencie pojawia się pytanie, w jaki sposób USDT faktycznie przenosi się z Tron do sieci EVM i co zakładasz, wybierając jedną ścieżkę zamiast drugiej.

Większość dyskusji utyka na poziomie protokołów, ale ta nie będzie. Zanim wymienię konkretne rozwiązania, chciałbym wyraźnie powiedzieć o wymiarach, które faktycznie mają znaczenie, gdy w grę wchodzi rzeczywista objętość. W praktyce każdy projekt cross-chain kończy się kompromisami wzdłuż tych samych axe, nawet jeśli język marketingowy jest inny.

Pierwszy z nich to płynność. Niektóre modele wymagają wcześniejszego ulokowania kapitału po obu stronach. Inne całkowicie tego unikają, ale wprowadzają różne formy zaufania. Drugi to tożsamość aktywów. Czasami użytkownicy otrzymują to, co wszyscy zgadzają się, że jest “tym” USDT. Czasami nie, a to rozróżnienie ma realne skutki w DeFi. Następnie jest zachowanie kosztów pod obciążeniem, ostateczność prędkość, założenia dotyczące bezpieczeństwa, wysiłek integracyjnyi jak bardzo stajesz się zależny od czyjejś mapy drogowej.

Jeśli zestawić te wymiary, przestrzeń projektowa rozpada się na cztery szerokie podejścia. Nie są to odmiany tej samej rzeczy, ponieważ rozwiązują różne problemy i zawodzą na różne sposoby. Poniższa tabela umożliwia szybką orientację.

| Podejście | Gdzie mieszka płynność | Typ aktywów | UX przy rzeczywistej głośności | Ryzyko pierwotne |

| Mosty / baseny LP | Wstępne finansowanie po obu stronach | Rodzimy USDT | Dobre do momentu opróżnienia basenów | Wyczerpanie płynności, brak równowagi |

| Blokada-mięta / wypalanie-odblokowanie | Zablokowany na Tron | Zmostkowane / owinięte | Przewidywalny | Zaufanie, fragmentacja |

| Wykonanie oparte na intencjach | Z solverami / MM | Zależy od trasy | Bardzo dobrze, jeśli rozwiązujący zostaną | Wyjście z Solvera, wycena |

| Wejście hybrydowe | Zewnętrzne łańcuchy cieczy | Kanoniczność według projektu | Stabilny, jeśli routing się utrzymuje | Przesyłanie wiadomości, agregacja |

Należy zauważyć, że żadne z tych podejść nie eliminuje ryzyka, a jedynie je redystrybuuje. Niektóre koncentrują ryzyko w zapewnianiu płynności, podczas gdy inne przenoszą je na zaufanie, logikę wykonania lub operatorów zewnętrznych. Gdy to już jest jasne, reszta dyskusji staje się znacznie prostsza.

Mając to na uwadze, możemy teraz szczegółowo omówić każde podejście i przyjrzeć się temu, co faktycznie otrzymujesz i co po cichu bierzesz na siebie, gdy je wybierzesz.

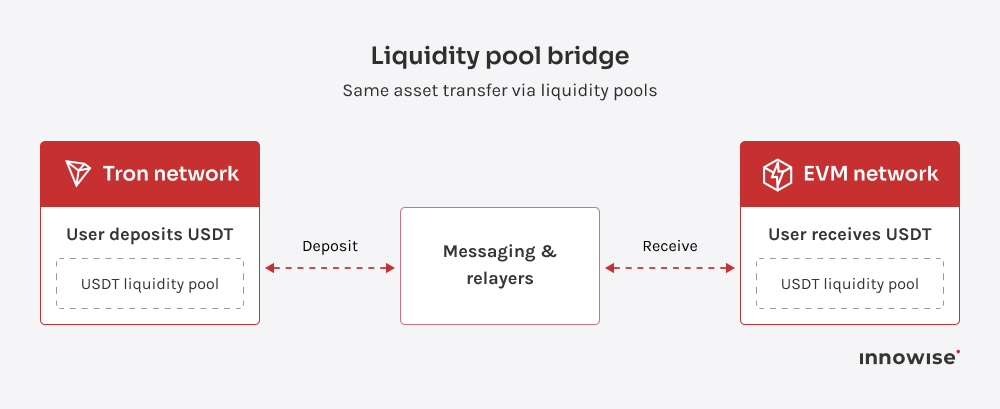

Model jest prosty. Użytkownik wpłaca USDT do puli na Tron i otrzymuje USDT z odpowiedniej puli w docelowym łańcuchu EVM. W idealnej sytuacji nie pojawiają się żadne opakowane lub syntetyczne tokeny. Ten sam zasób przemieszcza się między łańcuchami, ale płynność jest wymagana “tu i tam”, aby było to możliwe.

Z punktu widzenia użytkownika jest to często zbliżone do bezpośredniego transferu. Most nie tworzy nowego aktywa. Redystrybuuje istniejącą płynność między pulami wdrożonymi w różnych sieciach.

Prawidłowo skonfigurowane mosty LP oferują kilka wyraźnych korzyści.

Głównym minusem jest płynność. Mosty LP wymagają płynności zalążkowej, czasami w milionach. Bez tego duże transfery “zjedzą pulę”, prowadząc albo do twardych limitów, albo do gwałtownego wzrostu opłat i poślizgu. Ograniczenie to ma zastosowanie niezależnie od tego, która sieć EVM znajduje się po stronie odbiorczej.

Istnieje również krytyczna zależność od infrastruktury przesyłania wiadomości. Mosty tego typu opierają się na komunikacji międzyłańcuchowej w celu koordynacji wydań puli, a większość gotowych rozwiązań integruje się z głównymi dostawcami komunikatów. W praktyce oznacza to:

W tym momencie nie jest to już “tylko podłączenie mostu”. Jest to uruchomienie i utrzymanie rynku płynności.

Mosty LP niosą ze sobą wiele warstw ryzyka jednocześnie.

Niedawne incydenty cross-chain pokazały, jak błędy w walidacji wiadomości mogą kaskadowo rozprzestrzeniać się po sieciach. Chociaż incydenty te niekoniecznie dotyczyły pul LP, podkreślają one, że prawidłowa obsługa wiadomości znajduje się na ścieżce krytycznej również dla mostów opartych na pulach.

Allbridge Core (wiadomości wewnątrz Allbridge)

Allbridge jest pozycjonowany jako cross-chain stablecoin swap zbudowany wokół modelu pool, z opłatami dystrybuowanymi na korzyść dostawców płynności. Publiczne materiały podkreślają, że bezpieczeństwo nie opiera się na pojedynczej kontroli, ale na wielu praktykach i warstwach kontroli. Komunikaty publiczne opisują również podział opłat w następujący sposób: “80% dla LP i 20% dla skarbu państwa”.

Stargate / ekosystem LayerZero (przesyłanie wiadomości przez LayerZero)

Stargate w przeszłości zajmowało się zunifikowanymi pulami i dynamiką nierównowagi, dostosowując opłaty w odpowiedzi na kierunek przepływu. Jednocześnie ekosystem przesunął się w kierunku “oficjalnej dystrybucji omnichain” stablecoinów, w tym pojawienia się USDT0 jako aktywa OFT w ramach standardu LayerZero.

Dokumentacja LayerZero wyraźnie wymienia USDT0 jako kompatybilny z OFT. W publicznych opisach uruchomienie USDT0 odbywa się zgodnie z modelem “lock on Ethereum, mint on target networks”.

Jest to ważny niuans. Pokazuje on, że Logika LP i logika lock-and-mint często mieszają się w praktyce. W niektórych przypadkach “natywność” nie wynika z puli, ale z utworzenia kanonicznego zasobu omnichain na poziomie emitenta lub infrastruktury.

Celer cBridge / Stan symbiozy (przesyłanie wiadomości i weryfikacja za pośrednictwem sieci Guardian)

Rozwiązania te zazwyczaj oferują szeroki zasięg łańcucha, ale powracają do tego samego podstawowego pytania: gdzie znajduje się płynność i kto ją posiada?

W przypadku sieci EVM odpowiedź zwykle sprowadza się do dwóch opcji:

To powracające pytanie o to, kto finansuje płynność, ostatecznie określa, jak daleko mosty LP mogą doprowadzić ekosystem EVM.

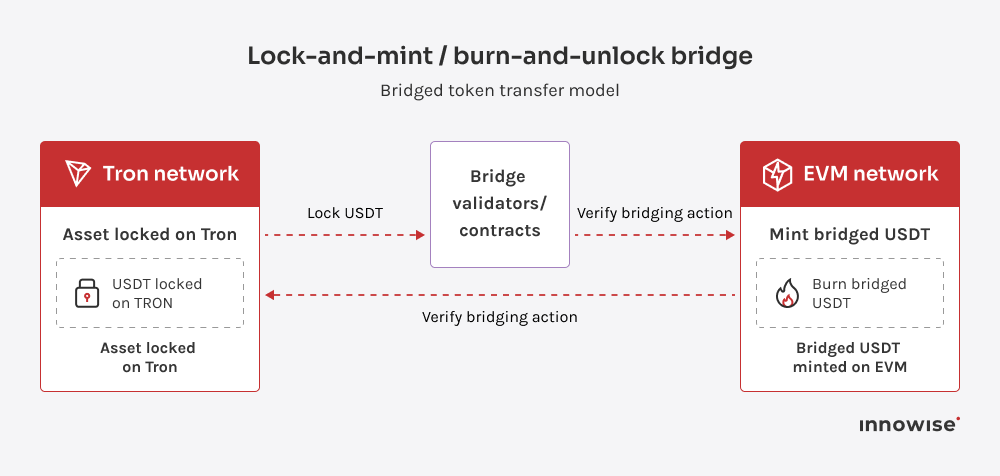

Model ten opiera się na innej logice niż pule płynności. W Tronie oryginalny zasób jest zablokowany. Po stronie docelowej wybijana jest “pomostowa” wersja tego aktywa. Kiedy fundusze wracają, pomostowe aktywa są spalane, a oryginalne aktywa są odblokowywane na Tron.

Nie ma puli, które muszą być zrównoważone w różnych łańcuchach. Pojemność jest określana przez to, ile jest zablokowane, a nie przez to, ile płynności jest dostępne gdzie indziej. Należy jednak pamiętać o pewnej złożoności technicznej. Ponieważ sieci oparte na Tron i EVM znacznie się różnią, większość mostów typu lock-and-mint opiera się na różnych technologiach po każdej stronie. Zwiększa to złożoność implementacji i podnosi poprzeczkę dla prawidłowego działania, zwłaszcza gdy w grę wchodzą stablecoiny.

Kompromisem jest tożsamość aktywów.

W prawie wszystkich przypadkach w sieci EVM pojawia się opakowany lub zmostkowany zasób. Wprowadza to kilka problemów:

W przypadku stablecoinów problem ten jest szczególnie dotkliwy. Rynek konsekwentnie preferuje najbardziej kanoniczną wersję danego aktywa.

Mosty typu lock-and-mint usuwają stałą presję związaną z pulami finansowania, ale zastępują ją kwestiami zaufania, tożsamości aktywów i długoterminowej akceptacji w ekosystemach DeFi.

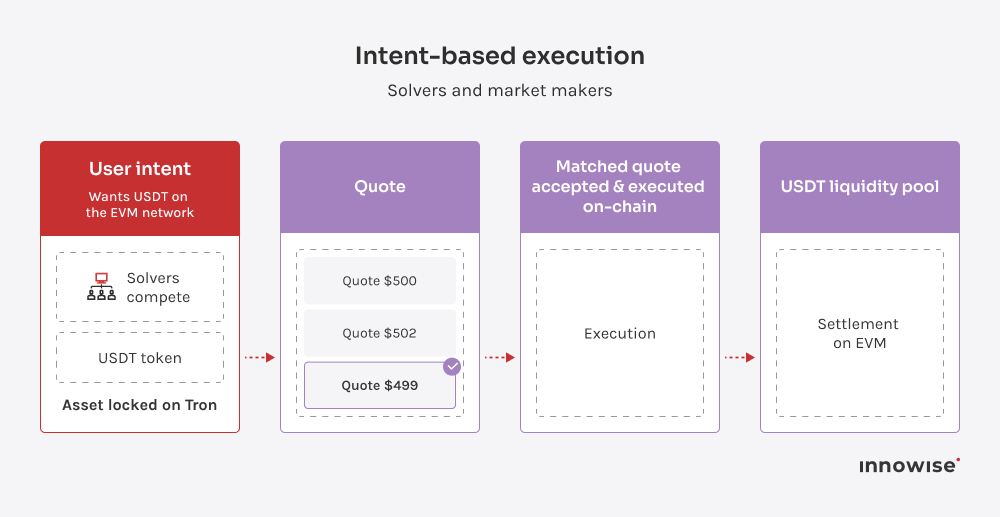

Systemy oparte na intencjach stawiają zwykły przepływ na głowie. Zamiast mówić systemowi jak aby przenosić zasoby krok po kroku, użytkownik deklaruje wynik czego chcą. Na przykład: “Chcę USDT w sieci EVM”. Szczegóły dotyczące routingu, wymiany i mostkowania są pozostawione rynkowi.

Solverzy rywalizują o spełnienie tego zamiaru poprzez oferowanie kwotowań. Zasady realizacji są egzekwowane w łańcuchu, więc po zaakceptowaniu oferty solvera rozliczenie następuje zgodnie z warunkami protokołu. Atomowość nie wynika z pojedynczego kontraktu pomostowego, ale z zasad, które regulują sposób dopasowywania i realizacji intencji.

Model ten pasuje do przypadku użycia Tron z kilku konkretnych powodów:

Gdy udział solvera jest zdrowy, realizacja oparta na intencjach zapewnia dobre wyniki.

Te same właściwości, które sprawiają, że intencje są atrakcyjne, określają również ich ograniczenia.

Realizacja oparta na intencjach wiąże się z trzema głównymi zagrożeniami. Istnieje ryzyko utraty żywotności jeśli rozwiązujący odejdą. Jest ryzyko integralności ceny jeśli kwotowania staną się agresywne lub zniekształcone w warunkach niskiej płynności. I jest ryzyko operacyjne, co oznacza, że jakość wykonania musi być monitorowana, a trasy awaryjne muszą być dostępne, gdy wykonanie intencji ulegnie pogorszeniu.

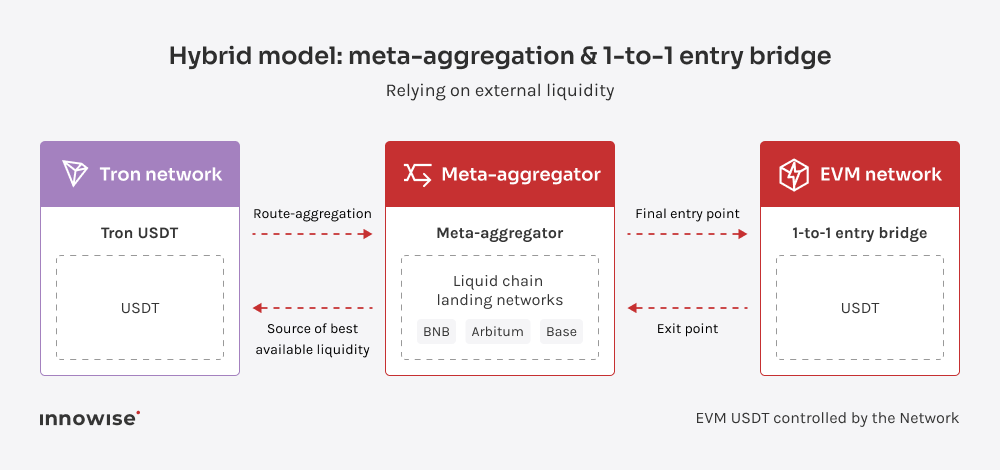

Model hybrydowy wychodzi z innego założenia niż projekty oparte na puli: nie posiadają płynności.

Zamiast próbować przyciągać i utrzymywać kapitał w pulach należących do protokołów, system opiera się na płynności, która już istnieje w dużych, płynnych sieciach. Sama sieć EVM kontroluje jedynie końcowy punkt wejścia i wyjścia, a nie całą trasę międzyłańcuchową.

Ten projekt pozwala uniknąć głównego ograniczenia mostów opartych na LP. Nie ma lokalnej puli do wyczerpania, ponieważ płynność nie jest skoncentrowana w sieci docelowej. Nie ma sztywnych limitów wolumenu narzuconych przez lokalną TVL. Transfery skalują się wraz z głębokością rynków zewnętrznych, a nie ilością kapitału, który sieć zdołała przyciągnąć.

Płynność pozostaje tam, gdzie już istnieje, w dużych sieciach, na uznanych DEX-ach i w dojrzałych systemach routingu.

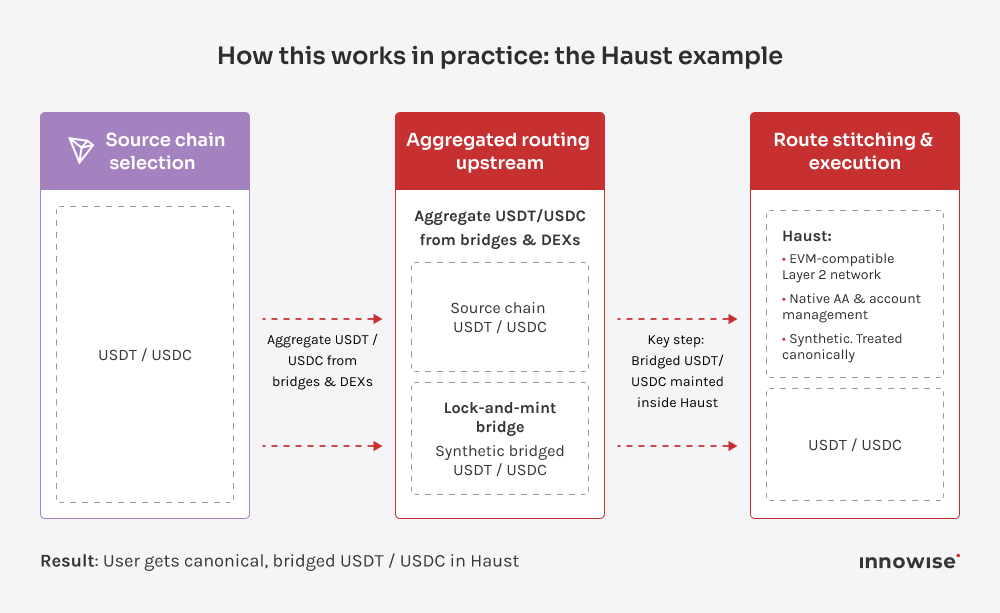

Haust to kompatybilna z EVM sieć warstwy 2 zbudowana na zk-rollupach, z natywną obsługą abstrakcji kont, wykonywania międzyłańcuchowego i zagregowanego routingu. To sprawia, że jest to dobry przypadek referencyjny dla modelu hybrydowego, ponieważ już traktuje wejście cross-chain jako infrastrukturę, a nie dodatek.

W praktyce wygląda to następująco:

Ten zasób jest syntetyczny na poziomie protokołu, ale traktowany jako kanoniczny w ramach własnego stosu DeFi firmy Haust.

Kluczową właściwością jest to, że Płynność nigdy nie siedzi w basenach Haust. Pozostaje na dużych łańcuchach, DEX-ach i agregatorach. Haust kontroluje poprawność wykonania na granicy i integruje wynik bezpośrednio z warstwą abstrakcji portfela i konta.

Podejście hybrydowe nie jest dostępne za darmo.

Jednym z kompromisów jest tożsamość aktywów. Most jeden-do-jednego do sieci docelowej tworzy wersję stablecoina, która jest kanoniczna w ramach tej sieci, ale nie globalnie. Wymaga to świadomej decyzji o tym, które zasoby są traktowane jako kanoniczne, a które jako importowane lub starsze.

Istnieją również wymagania dotyczące integracji. Wiadomości, indeksowanie i obsługa portfela muszą być obsługiwane w sposób przejrzysty, aby wejście i wyjście było spójne, nawet jeśli trasa obejmuje wiele systemów.

Wreszcie, mogą istnieć ograniczenia czasowe. Obsługa określonych łańcuchów źródłowych, takich jak Tron, zależy od map drogowych agregatorów i mostów, które mogą wprowadzać tymczasowe opóźnienia.

Ważne jest, aby zrozumieć, że model hybrydowy nie przenosi ryzyka, ale je eliminuje.

W zamian za rezygnację z bezpośredniej kontroli nad płynnością, sieć zyskuje elastyczność i unika trwałego uzależnienia od własnego bilansu.

W tym incydencie nie chodziło o efektowny “hack”. Chodziło o jedną ścieżkę wykonania, która pozwoliła na uruchomienie wrażliwej akcji bez kontroli, które ludzie zakładali. Moja rada: wykorzystuj takie incydenty we właściwy sposób. Traktuj je jako wymuszony audyt swoich założeń. Zapisz, czemu ufasz i co się stanie, jeśli to zaufanie okaże się błędne.

Jeśli chcesz dokładnie prześledzić swój przepływ, krok po kroku, i zobaczyć, gdzie może się zgiąć lub złamać, nasz doradców ds. blockchain może się z Tobą zapoznać, zanim płynność podejmie decyzję za Ciebie.

Ekspert Blockchain i analityk DeFi

Andrew żyje i oddycha blockchainem. Pomaga klientom poruszać się w przestrzeni, która nieustannie ewoluuje - przekładając wielkie idee na strategie techniczne, które są bezpieczne, skalowalne i stworzone do rzeczywistego użytku.

Wiadomość została wysłana.

Przetworzymy Twoją prośbę i skontaktujemy się z Tobą tak szybko, jak to możliwe.

Rejestrując się, wyrażasz zgodę na naszą Politykę Prywatności, w tym korzystanie z plików cookie i przekazywanie Twoich danych osobowych.