Ihre Nachricht wurde gesendet.

Wir werden Ihre Anfrage bearbeiten und uns so schnell wie möglich mit Ihnen in Verbindung setzen.

Das Formular wurde erfolgreich abgeschickt.

Weitere Informationen finden Sie in Ihrem Briefkasten.

Sprache auswählen

Wenn Sie lange genug in der DeFi unterwegs sind, der CrossCurve-Exploit hat Sie wahrscheinlich nicht überrascht. Am 1. Februar 2026 ereignete sich bei CrossCurve ein kettenübergreifender Zwischenfall, der zu etwa $3M an Verlusten. Für uns ist dies nicht nur eine “Marktneuigkeit”. Es ist ein obligatorischer Qualitätscheck vor jeder Partnerintegration. Wir sind sowohl für unsere eigene Architektur als auch für die Sicherheit unserer Kunden verantwortlich. Aus diesem Grund haben wir parallel zu den öffentlichen Updates von CrossCurve die Details des Vorfalls überprüft und bewertet, wie sich die Ursache auf unsere geplanten Integrationen auswirken könnte (oder auch nicht).

Was genau ist also mit CrossCurve passiert? Ohne unnötig tief in die Terminologie einzusteigen, handelte es sich nicht um einen Blockchain-Hack, sondern um einen unintuitives Entwurfsmuster Die Schwachstelle stammt aus dem Axelar GMP SDK (v5.10.0) und kann selbst professionellen Audits entgehen, wenn das Risiko nicht explizit erkannt wird. Der ReceiverAxelar-Vertrag selbst wurde auditiert und auf der Kette verifiziert, doch die Schwachstelle lag tiefer in einem beschleunigten Ausführungspfad für kettenübergreifende Nachrichten, wo eine kritische Operation ohne vollständige Quellenvalidierung über das Gateway ausgelöst werden konnte. Im speziellen Fall von CrossCurve wurde die Situation durch eine schwache Konfiguration des Bestätigungsschwellenwerts (Schwellenwert = 1) noch verschärft, was die allgemeine Robustheit des Validierungsmodells beeinträchtigte.

Dieser Vorfall ist auch ein breiteres Signal für Axelar-Integratoren: Indem sie offiziellen Beispielen folgen und von “Express”-Ausführungsverträgen erben, können Projekte unbeabsichtigt eine gefährliche Angriffsfläche bieten, selbst wenn der Rest des Codes korrekt ist und produktionsreif aussieht. Ein weiterer wichtiger Punkt ist, dass das Risiko bei einem Update nicht von selbst verschwindet: Auch neuere SDK-Versionen enthalten ähnliche Muster, und wenn Teams migrieren, ohne das Architekturproblem zu erkennen, tragen sie das Risiko möglicherweise weiter. In der Praxis ist die Schlussfolgerung einfach: Jeder schnelle Ausführungspfad muss entweder strikt eingeschränkt oder durch strenge Herkunfts-/Autorisierungsprüfungen auf der Seite des Integrators verstärkt werden; andernfalls können die Mechanismen im Express-Stil zu einer Umgehung Ihrer eigenen Sicherheitsvoraussetzungen werden.

Gleichzeitig bleibt unsere Haltung gegenüber CrossCurve positiv, und ironischerweise macht die Komplexität ihrer Architektur diesen Vorfall weniger zu einem universellen, wiederholbaren Szenario, als es auf den ersten Blick erscheinen mag. Der Exploit war auf ein bestimmtes Messenger-/Ausführungsmuster (eine bestimmte SDK-Designentscheidung) angewiesen, während die Lösung, auf die sich CrossCurve jetzt zubewegt - und die wir in unseren eigenen Produkten für die sichere kettenübergreifende Übertragung von Vermögenswerten in Betracht ziehen - nicht von dieser anfälligen Verbindung abhängig ist. Selbst wenn wir zum Zeitpunkt des Vorfalls bereits in CrossCurve integriert gewesen wären, genau dieser Angriffsvektor hätte unsere Architektur nicht beeinträchtigt, weil unsere Vertrauens- und Validierungspunkte anders strukturiert sind und sich nicht auf denselben ausdrücklichen Ausführungsweg stützen.

Schließlich bestätigte das offizielle Update von CrossCurve, das am 13. Februar 2026 veröffentlicht wurde, die Schlussfolgerungen, zu denen unser Team unabhängig davon gekommen war. Das System wird schrittweise wiederhergestellt, beginnend mit Komponenten, die nicht betroffen waren (der Aggregator ist bereits in Betrieb, mit Routing über Rubic und Bungee), und dann werden die Token Bridge und die Consensus Bridge mit zusätzlichen Sicherheitsmaßnahmen wieder aktiviert. Insbesondere die Consensus Bridge wird erst nach Abschluss der erweiterten Sicherheitsprüfungen wieder in Betrieb genommen. Diese “Nur das wiederherstellen, was zuverlässig überprüft wurde, und vor der Reaktivierung härten” Dieser Ansatz deckt sich gut mit der Art und Weise, wie wir die Reife der Partnerprotokolle vor der Integration bewerten.

Das ist genau der Grund, warum es nicht so einfach ist, USDT von Tron in EVM-Netzwerke zu transferieren, indem man einfach eine Brücke einsteckt und Feierabend macht. Tron ist der Ort, an dem eine große Menge an USDT tatsächlich bewegt wird: Die Gebühren waren billig (jetzt nicht mehr, daher der Bedarf an Brücken), die Ströme sind vertraut und die Volumina sind real. Wenn Sie also sagen “wir brauchen Tron-Liquidität”, ist die eigentliche Frage, wo das Geld sitzt, wer es bewegen darf und was passiert, wenn sich eine Annahme als falsch herausstellt.

Dieser Artikel ist dazu da, diese Unterhaltung auf eine gute Art und Weise zu verlangsamen. Ich werde Sie durch die wichtigsten Möglichkeiten USDT bewegt sich von Tron in EVM-Netzwerke, wie diese Ansätze verhalten, wenn echte Volumen trifft, und dann zurücktreten, um die einzige Frage zu stellen, die wirklich wichtig ist: welche Risiken sind Sie tatsächlich bereit zu tragen.

Bevor Sie weiterlesen, empfehle ich Ihnen, sich mein kürzlich geführtes Interview anzusehen, in dem ich meine Sichtweise zu den technischen und strategischen Herausforderungen bei der Anbindung von kundenspezifischen EVM-Ketten an TRON Liquidität darlege. Es wird Ihnen den Kontext geben, den Sie brauchen, um die folgenden Informationen besser einschätzen und nutzen zu können.

An diesem Punkt stellt sich die Frage, wie USDT tatsächlich von Tron in ein EVM-Netzwerk überführt wird und was man annimmt, wenn man sich für einen Weg entscheidet.

Die meisten Diskussionen bleiben auf der Protokollebene stecken, aber diese hier nicht. Bevor ich spezifische Lösungen nenne, möchte ich explizit auf die Dimensionen eingehen, die tatsächlich von Bedeutung sind, sobald es um echtes Volumen geht. In der Praxis führt jedes kettenübergreifende Design zu Kompromissen entlang der gleichen axes, auch wenn die Marketingsprache eine andere ist.

Die erste ist Liquidität. Bei einigen Modellen muss auf beiden Seiten Kapital im Voraus zur Verfügung gestellt werden. Andere vermeiden dies vollständig und führen verschiedene Formen des Vertrauens ein. Das zweite ist Asset-Identität. Manchmal erhalten die Nutzer das, worüber sich alle einig sind, nämlich “die” USDT. Manchmal aber auch nicht, und diese Unterscheidung hat in DeFi echte nachgelagerte Effekte. Dann ist da noch Kostenverhalten unter Last, Endgültigkeit Geschwindigkeit, Sicherheitsannahmen, Integrationsbemühungen, wie abhängig man vom Fahrplan eines anderen wird.

Wenn man diese Dimensionen aneinander reiht, lässt sich der Gestaltungsraum auf vier große Ansätze reduzieren. Es handelt sich dabei nicht um Variationen der gleichen Sache, da sie unterschiedliche Probleme lösen und auf unterschiedliche Weise scheitern. Die folgende Tabelle bietet eine schnelle Orientierung.

| Vorgehen | Wo Liquidität lebt | Asset-Typ | UX mit echtem Volumen | Primäres Risiko |

| LP-Brücken/Pools | Vorfinanziert auf beiden Seiten | Einheimische USDT | Gut, bis die Pools ablaufen | Erschöpfung der Liquidität, Ungleichgewicht |

| Verriegeln/entriegeln | Gesperrt auf Tron | Überbrückt/umwickelt | Vorhersehbar | Vertrauen, Fragmentierung |

| Absichtsabhängige Ausführung | Mit Solvern / MMs | Abhängig von der Route | Sehr gut, wenn die Löser bleiben | Solver-Exit, Preisgestaltung |

| Hybrider Eintrag | Externe Flüssigkeitsketten | Kanonisch-by-design | Stabil, wenn das Routing hält | Nachrichtenübermittlung, Aggregation |

Wichtig ist, dass keiner dieser Ansätze das Risiko beseitigt, sondern es nur umverteilt. Bei einigen konzentriert sich das Risiko auf die Liquiditätsbereitstellung, während es bei anderen auf das Vertrauen, die Ausführungslogik oder externe Betreiber übertragen wird. Sobald dies klar ist, wird der Rest der Diskussion viel einfacher.

Mit diesem Rahmen im Hinterkopf können wir nun jeden Ansatz im Detail durchgehen und uns ansehen, was Sie tatsächlich bekommen und was Sie stillschweigend auf sich nehmen, wenn Sie sich dafür entscheiden.

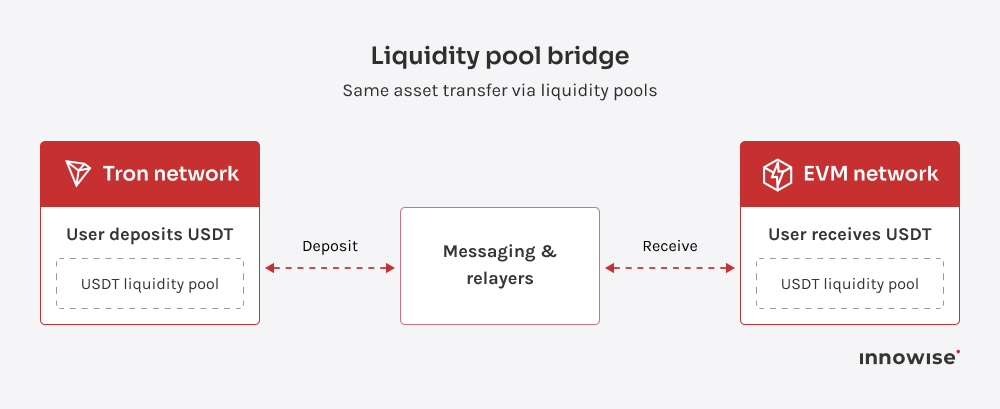

Das Modell ist ganz einfach. Ein Nutzer zahlt USDT in einen Pool auf Tron ein und erhält USDT aus einem entsprechenden Pool auf der Ziel-EVM-Kette. Im Idealfall gibt es keine verpackten oder synthetischen Token. Derselbe Vermögenswert bewegt sich über die Ketten hinweg, aber um dies zu ermöglichen, ist Liquidität “hier und dort” erforderlich.

Aus der Sicht des Nutzers fühlt sich dies oft wie eine direkte Übertragung an. Die Brücke prägt keinen neuen Vermögenswert. Sie verteilt die vorhandene Liquidität zwischen Pools, die in verschiedenen Netzen eingesetzt werden.

Wenn die LP-Brücken richtig eingerichtet sind, bieten sie mehrere klare Vorteile.

Der größte Nachteil ist die Liquidität. LP-Brücken erfordern Startkapital, manchmal in Millionenhöhe. Andernfalls würden große Überweisungen den Pool “auffressen”, was entweder zu einer harten Begrenzung oder zu einem starken Anstieg der Gebühren und zu Zahlungsausfällen führen würde. Diese Beschränkung gilt unabhängig davon, welches EVM-Netz auf der Empfängerseite steht.

Außerdem gibt es eine kritische Abhängigkeit von der Messaging-Infrastruktur. Bridges dieser Art sind auf Cross-Chain-Messaging angewiesen, um Pool-Freigaben zu koordinieren, und die meisten vorgefertigten Lösungen sind in die wichtigsten Messaging-Anbieter integriert. In der Praxis bedeutet dies:

An diesem Punkt geht es nicht mehr nur darum, “eine Brücke zu schlagen”. Es geht um die Einführung und Aufrechterhaltung eines Liquiditätsmarktes.

LP-Brücken bergen mehrere Risikoebenen gleichzeitig.

Jüngste kettenübergreifende Vorfälle haben gezeigt, wie sich Fehler bei der Nachrichtenvalidierung kaskadenartig über Netzwerke ausbreiten können. Auch wenn diese Vorfälle nicht unbedingt LP-Pools betrafen, zeigen sie doch, dass die korrekte Verarbeitung von Nachrichten auch bei poolbasierten Brücken kritisch ist.

Allbridge-Kern (Nachrichtenübermittlung innerhalb von Allbridge)

Allbridge ist als kettenübergreifender Stablecoin-Swap positioniert, der auf dem Pool-Modell basiert, wobei die Gebühren zugunsten der Liquiditätsanbieter verteilt werden. In den öffentlichen Unterlagen wird betont, dass die Sicherheit nicht auf einer einzigen Prüfung beruht, sondern auf mehreren Praktiken und Kontrollebenen. In den öffentlichen Mitteilungen wird auch eine Aufteilung der Gebühren in der Art “80% an LPs und 20% an die Staatskasse” beschrieben.

Stargate / LayerZero-Ökosystem (Nachrichtenübermittlung über LayerZero)

Stargate hat sich in der Vergangenheit mit vereinheitlichten Pools und Ungleichgewichtsdynamiken befasst, indem es die Gebühren in Abhängigkeit von der Flussrichtung anpasste. Gleichzeitig hat sich das Ökosystem in Richtung einer “offiziellen Omnichain-Distribution” von Stablecoins entwickelt, einschließlich des Aufkommens von USDT0 als OFT-Asset unter dem LayerZero-Standard.

Die Dokumentation von LayerZero führt USDT0 ausdrücklich als OFT-kompatibel auf. In den öffentlichen Beschreibungen folgt der USDT0-Start dem Modell “Lock on Ethereum, mint on target networks”.

Dies ist eine wichtige Nuance. Sie zeigt, dass LP-Logik und Lock-and-Mint-Logik vermischen sich in der Praxis oft. In einigen Fällen kommt die “Ursprünglichkeit” nicht von Pools, sondern von der Schaffung eines kanonischen Omnichain-Assets auf Ebene des Emittenten oder der Infrastruktur.

Celer cBridge / Symbiose Staat (Nachrichtenübermittlung und Validierung über das Guardian Network)

Diese Lösungen bieten in der Regel eine breite Kettenabdeckung, aber sie kommen auf dieselbe grundlegende Frage zurück: Wo befindet sich die Liquidität, und wer hält sie?

Bei EVM-Netzen reduziert sich die Antwort in der Regel auf zwei Optionen:

Die immer wiederkehrende Frage, wer die Liquidität finanziert, bestimmt letztlich, wie weit LP-Brücken ein EVM-Ökosystem bringen können.

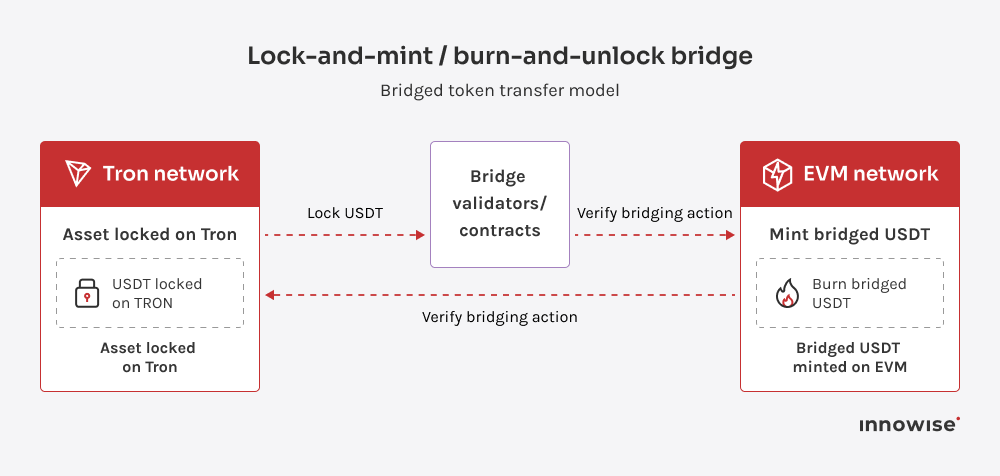

Dieses Modell folgt einer anderen Logik als Liquiditätspools. Bei Tron ist der ursprüngliche Vermögenswert gesperrt. Auf der Zielseite wird eine “überbrückte” Version dieses Vermögenswerts geprägt. Wenn Gelder zurückfließen, wird der überbrückte Vermögenswert verbrannt und der ursprüngliche Vermögenswert wird auf Tron entsperrt.

Es gibt keine Pools, die über Ketten hinweg ausgeglichen werden müssen. Die Kapazität wird dadurch bestimmt, wie viel gesperrt ist, und nicht dadurch, wie viel Liquidität zufällig anderswo verfügbar ist. Es gibt jedoch eine technische Komplexität, die man im Auge behalten muss. Da sich Tron- und EVM-basierte Netzwerke erheblich unterscheiden, basieren die meisten Lock-and-Mint-Brücken auf unterschiedlichen Technologien auf beiden Seiten. Dies erhöht die Komplexität der Implementierung und legt die Messlatte für einen korrekten Betrieb höher, insbesondere wenn Stablecoins beteiligt sind.

Der Kompromiss ist die Identität der Vermögenswerte.

In fast allen Fällen erscheint eine verpackte oder überbrückte Anlage im EVM-Netzwerk. Dies wirft mehrere Probleme auf:

Bei Stablecoins ist dieses Problem besonders akut. Der Markt bevorzugt stets die kanonischste Version eines Vermögenswerts.

Mit Lock-and-Mint-Brücken entfällt der ständige Druck von Finanzierungspools, aber an seine Stelle treten Fragen des Vertrauens, der Asset-Identität und der langfristigen Akzeptanz in DeFi-Ökosystemen.

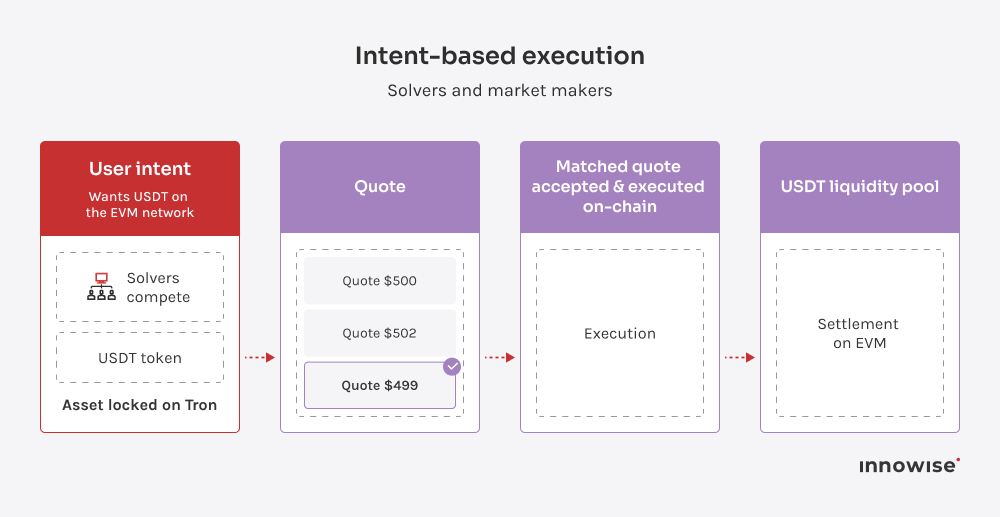

Intent-basierte Systeme stellen den üblichen Ablauf auf den Kopf. Anstatt dem System zu sagen wie um Assets schrittweise zu verschieben, deklariert der Benutzer die Ergebnis sie wollen. Zum Beispiel: “Ich möchte USDT im EVM-Netzwerk”. Die Einzelheiten des Routings, des Swapings und der Überbrückung werden dem Markt überlassen.

Solver konkurrieren um die Erfüllung dieser Absicht, indem sie Angebote machen. Die Ausführungsregeln werden in der Kette durchgesetzt, d. h. sobald das Angebot eines Solvers akzeptiert wird, erfolgt die Abrechnung gemäß den Bedingungen des Protokolls. Atomarität ergibt sich nicht aus einem einzelnen Brückenvertrag, sondern aus den Regeln, die bestimmen, wie Absichten abgeglichen und ausgeführt werden.

Dieses Modell passt aus einigen konkreten Gründen zum Anwendungsfall Tron:

Wenn die Beteiligung der Löser gut ist, liefert die absichtsorientierte Ausführung gute Ergebnisse.

Die gleichen Eigenschaften, die Intentionen attraktiv machen, definieren auch ihre Grenzen.

Die absichtsbasierte Ausführung birgt drei Hauptrisiken. Es gibt Aktualitätsrisiko wenn die Löser gehen. Es gibt Preisintegritätsrisiko wenn die Notierungen bei geringer Liquidität aggressiv oder verzerrt werden. Und es gibt Betriebsrisiko, Das bedeutet, dass die Qualität der Ausführung überwacht werden muss und Ausweichrouten zur Verfügung stehen müssen, wenn sich die Ausführung der Absicht verschlechtert.

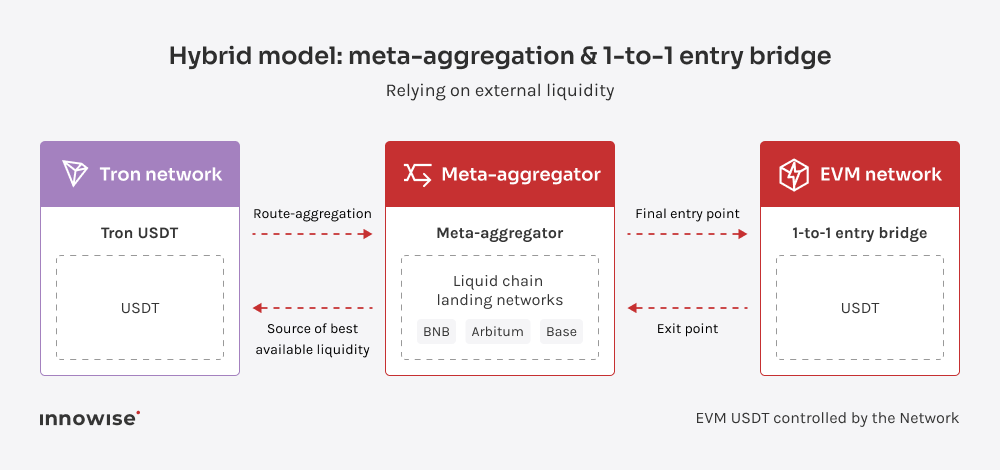

Das hybride Modell geht von einer anderen Prämisse aus als poolbasierte Konzepte: keine Liquidität besitzen.

Anstatt zu versuchen, Kapital innerhalb protokolleigener Pools anzuziehen und zu erhalten, stützt sich das System auf die Liquidität, die bereits in großen, liquiden Netzwerken vorhanden ist. Das EVM-Netzwerk selbst kontrolliert nur den letzten Ein- und Ausstiegspunkt und nicht die gesamte Cross-Chain-Route.

Bei diesem Entwurf wird die wichtigste Einschränkung von LP-basierten Brücken vermieden. Es gibt keinen lokalen Pool, der ausgeschöpft werden muss, da die Liquidität nicht im Zielnetz konzentriert ist. Es gibt keine harten Volumenbeschränkungen durch lokale TVL. Die Transfers skalieren mit der Tiefe der externen Märkte und nicht mit der Höhe des Kapitals, das das Netzwerk anziehen konnte.

Die Liquidität bleibt dort, wo sie bereits vorhanden ist: auf großen Handelsketten, in etablierten DEXs und in ausgereiften Routingsystemen.

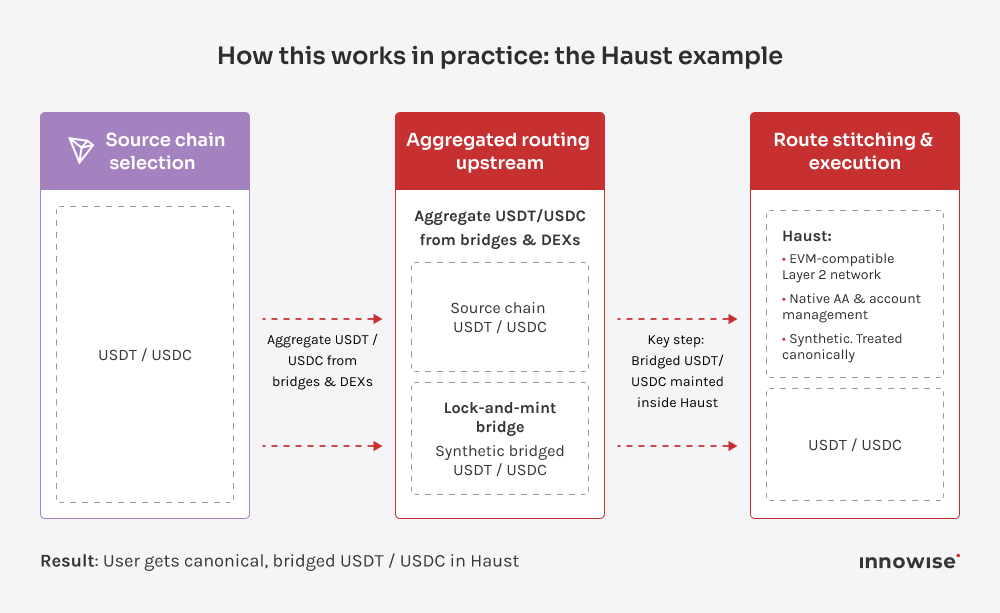

Haus ist ein EVM-kompatibles Layer-2-Netzwerk auf der Basis von zk-rollups mit nativer Unterstützung für Kontoabstraktion, kettenübergreifende Ausführung und aggregiertes Routing. Das macht es zu einem guten Referenzfall für das Hybridmodell, da es den kettenübergreifenden Einstieg bereits als Infrastruktur und nicht als Zusatz behandelt.

In der Praxis sieht der Ablauf folgendermaßen aus:

Dieses Asset ist auf Protokollebene synthetisch, wird aber innerhalb des Haust-eigenen DeFi-Stacks als kanonisch behandelt.

Die wichtigste Eigenschaft ist, dass Liquidität sitzt nie im Hausteich. Es bleibt auf großen Ketten, DEXs und Aggregatoren. Haust kontrolliert die Korrektheit der Ausführung an der Grenze und integriert das Ergebnis direkt in seine Brieftaschen- und Kontoabstraktionsschicht.

Der hybride Ansatz ist nicht umsonst zu haben.

Ein Kompromiss ist die Identität der Vermögenswerte. Eine Eins-zu-eins-Brücke in das Zielnetz erzeugt eine Version der Stablecoin, die kanonisch ist innerhalb dieses Netzes, aber nicht global. Dies erfordert eine bewusste Entscheidung darüber, welche Assets als kanonisch behandelt werden und welche als importiert oder als Legacy gelten.

Es gibt auch Integrationsanforderungen. Nachrichtenübermittlung, Indizierung und Brieftaschenunterstützung müssen sauber gehandhabt werden, damit der Ein- und Ausstieg kohärent wirkt, auch wenn sich die Route über mehrere Systeme erstreckt.

Schließlich kann es auch zeitliche Beschränkungen geben. Die Unterstützung für bestimmte Source Chains, wie z. B. Tron, hängt von Aggregator- und Bridge-Roadmaps ab, was zu vorübergehenden Verzögerungen führen kann.

Es ist wichtig zu verstehen, dass das Hybridmodell das Risiko nicht verlagert, sondern eliminiert.

Im Gegenzug zur Aufgabe der direkten Kontrolle über die Liquidität gewinnt das Netz an Flexibilität und vermeidet eine dauerhafte Abhängigkeit von seiner eigenen Bilanz.

Bei diesem Vorfall ging es nicht um einen auffälligen “Hack”. Es ging um einen Ausführungspfad, der die Ausführung einer sensiblen Aktion ohne die angenommenen Kontrollen ermöglichte. Mein Rat: Gehen Sie mit Vorfällen wie diesem richtig um. Betrachten Sie sie als eine erzwungene Überprüfung Ihrer Annahmen. Schreiben Sie auf, worauf Sie sich verlassen, warum Sie sich darauf verlassen und was passiert, wenn dieses Vertrauen falsch ist.

Wenn Sie Ihren genauen Ablauf Schritt für Schritt durchgehen und sehen möchten, wo er sich biegen oder reißen kann, können Sie unsere Blockchain-Berater kann sie mit Ihnen durchgehen, bevor die Liquidität die Entscheidung für Sie trifft.

Blockchain-Experte und DeFi-Analyst

Andrew lebt und atmet Blockchain. Er hilft seinen Kunden dabei, sich in einem Bereich zurechtzufinden, der sich ständig weiterentwickelt. Dabei setzt er große Ideen in technische Strategien um, die sicher, skalierbar und für den realen Einsatz konzipiert sind.

Ihre Nachricht wurde gesendet.

Wir werden Ihre Anfrage bearbeiten und uns so schnell wie möglich mit Ihnen in Verbindung setzen.