Uw bericht is verzonden.

We verwerken je aanvraag en nemen zo snel mogelijk contact met je op.

Het formulier is succesvol verzonden.

Meer informatie vindt u in uw mailbox.

Als je lang genoeg bij DeFi bent geweest, de CrossCurve-exploit heeft je waarschijnlijk niet verrast. Op 1 februari 2026 kreeg CrossCurve te maken met een cross-chain incident dat resulteerde in ongeveer $3M in verliezen. Voor ons is dit niet zomaar “marktnieuws”. Het is een verplichte kwaliteitscontrole voor elke partnerintegratie. We zijn verantwoordelijk voor zowel onze eigen architectuur als voor de veiligheid van onze klanten. Daarom hebben we, parallel aan de publieke updates van CrossCurve, de details van het incident bekeken en geëvalueerd hoe de hoofdoorzaak onze geplande integraties zou kunnen (of niet) beïnvloeden.

Wat is er precies gebeurd met CrossCurve? Zonder onnodig diep in de terminologie te duiken, was het probleem geen blockchainhack, maar een onintuïtief ontwerppatroon afkomstig van de Axelar GMP SDK (v5.10.0) die zelfs door professionele audits heen kan glippen als het risico niet expliciet wordt begrepen. Het ReceiverAxelar contract zelf was on-chain gecontroleerd en geverifieerd, maar de kwetsbaarheid zat dieper in een versneld executiepad voor cross-chain berichten, waar een kritieke bewerking kon worden geactiveerd zonder volledige bronvalidatie via de gateway. In het specifieke geval van CrossCurve werd de situatie verder versterkt door een zwakke configuratie van de bevestigingsdrempel (drempel = 1), die de algehele robuustheid van het validatiemodel verminderde.

Dit incident is ook een breder signaal voor Axelar-integrators: door officiële voorbeelden te volgen en te erven van “express” uitvoeringscontracten, kunnen projecten onbedoeld een gevaarlijk aanvalsoppervlak blootleggen, zelfs als de rest van de code correct is en er productieklaar uitziet. Een ander belangrijk punt is dat het risico niet vanzelf verdwijnt bij het updaten: zelfs nieuwere SDK-versies bevatten vergelijkbare patronen en als teams migreren zonder het architectuurprobleem te herkennen, kunnen ze het risico met zich meedragen. In de praktijk is de afleiding eenvoudig: elk snel uitvoeringspad moet strikt worden beperkt of worden versterkt met sterke oorsprong-/autorisatiecontroles aan de kant van de integrator; anders kunnen express-style mechanismen een omzeiling van je eigen beveiligingsaannames worden.

Tegelijkertijd blijft ons standpunt over CrossCurve positief, en ironisch genoeg maakt de complexiteit van hun architectuur dit incident minder universeel, herhaalbaar scenario dan het op het eerste gezicht lijkt. De exploit was afhankelijk van een specifiek messenger/uitvoeringspatroon (een bepaalde SDK-ontwerpkeuze), terwijl de oplossing waar CrossCurve nu naar toe werkt - en de oplossing die wij overwegen in onze eigen producten voor veilige cross-chain vermogensoverdracht - niet afhankelijk is van die kwetsbare koppeling. Om die reden, zelfs als we al geïntegreerd waren met CrossCurve op het moment van het incident, deze exacte aanvalsvector geen invloed zou hebben gehad op onze architectuur, omdat onze vertrouwens- en validatiepunten anders zijn gestructureerd en niet afhankelijk zijn van hetzelfde uitdrukkelijke uitvoeringspad.

Tot slot bevestigde de officiële update van CrossCurve, gepubliceerd op 13 februari 2026, de conclusies die ons team onafhankelijk had getrokken. Ze herstellen het systeem in fasen, te beginnen met onderdelen die niet zijn aangetast (de aggregator is al live, met routering via Rubic en Bungee), en vervolgens de Token Bridge en Consensus Bridge opnieuw in te schakelen met aanvullende beveiligingsmaatregelen. Ze verklaarden met name dat de Consensus Bridge pas live zal gaan nadat de verbeterde beveiligingscontroles zijn voltooid. Deze “herstel alleen wat met zekerheid is geverifieerd, en verhard het voordat het opnieuw wordt geactiveerd”.” Deze aanpak komt goed overeen met de manier waarop we de volwassenheid van partnerprotocollen evalueren voordat ze worden geïntegreerd.

Dat is precies waarom het verplaatsen van USDT van Tron naar EVM-netwerken niet zo eenvoudig is als een brug inpluggen en het voor gezien houden. Tron is waar een enorme hoeveelheid USDT daadwerkelijk naartoe gaat: fees waren goedkoop (nu niet meer, vandaar de behoefte aan bridges), flows zijn bekend en volumes zijn echt. Dus als je zegt “we hebben Tron-liquiditeit nodig”, is de echte vraag waar het geld zit, wie het mag verplaatsen en wat er gebeurt als een aanname verkeerd blijkt te zijn.

Dit artikel is er om dat gesprek op een goede manier af te remmen. Ik loop met je door de belangrijkste manieren waarop USDT van Tron naar EVM-netwerken beweegt, hoe die benaderingen zich gedragen wanneer er echt volume is, en neem dan een stapje terug om de enige vraag te stellen die er echt toe doet: welke risico's ben je eigenlijk bereid te dragen.

Op dit punt wordt de vraag hoe USDT daadwerkelijk van Tron naar een EVM-netwerk gaat en wat je aanneemt als je het ene pad boven het andere kiest.

De meeste discussies blijven steken op protocolniveau, maar deze niet. Voordat ik specifieke oplossingen noem, wil ik expliciet zijn over de dimensies die er echt toe doen zodra er echt volume in het spel is. In de praktijk maakt elk cross-chain ontwerp uiteindelijk afwegingen langs dezelfde axe's, zelfs als de marketingtaal verschilt.

De eerste is liquiditeit. Sommige modellen vereisen dat kapitaal aan beide zijden vooraf wordt geplaatst. Andere vermijden dat volledig, maar introduceren verschillende vormen van vertrouwen. De tweede is vermogensidentiteit. Soms ontvangen gebruikers wat volgens iedereen “de” USDT is. Soms niet, en dat onderscheid heeft echte downstream effecten in DeFi. Dan is er kostengedrag onder belasting, finaliteit snelheid, veiligheidsaannames, integratie-inspanning, en hoe afhankelijk je wordt van het stappenplan van iemand anders.

Als je deze dimensies op een rij zet, valt de ontwerpruimte uiteen in vier brede benaderingen. Het zijn geen variaties van hetzelfde omdat ze verschillende problemen oplossen en op verschillende manieren falen. De tabel hieronder is een snelle oriëntatie.

| Benadering | Waar liquiditeit leeft | Type activa | UX op echt volume | Primair risico |

| LP bruggen / zwembaden | Voorgefinancierd aan beide zijden | Oorspronkelijke USDT | Goed tot zwembaden leeglopen | Liquiditeitsuitputting, onbalans |

| Vergrendelen / ontgrendelen | Gesloten op Tron | Overbrugd / omwikkeld | Voorspelbaar | Vertrouwen, versnippering |

| Op intentie gebaseerde uitvoering | Met oplossers / MM's | Afhankelijk van route | Zeer goed als oplossers blijven | Solver afsluiten, prijzen |

| Hybride invoer | Externe vloeistofketens | Canoniek door ontwerp | Stabiel als routing geldt | Messaging, aggregatie |

Het is belangrijk om op te merken dat geen van deze benaderingen risico's wegneemt; ze herverdelen ze alleen maar. Sommige concentreren het risico in de liquiditeitsvoorziening, terwijl andere het verplaatsen naar vertrouwen, uitvoeringslogica of externe operators. Als dat duidelijk is, wordt de rest van de discussie veel eenvoudiger.

Met dit kader in gedachten kunnen we nu elke aanpak in detail bekijken en bekijken wat je krijgt en wat je in stilte op je neemt als je ervoor kiest.

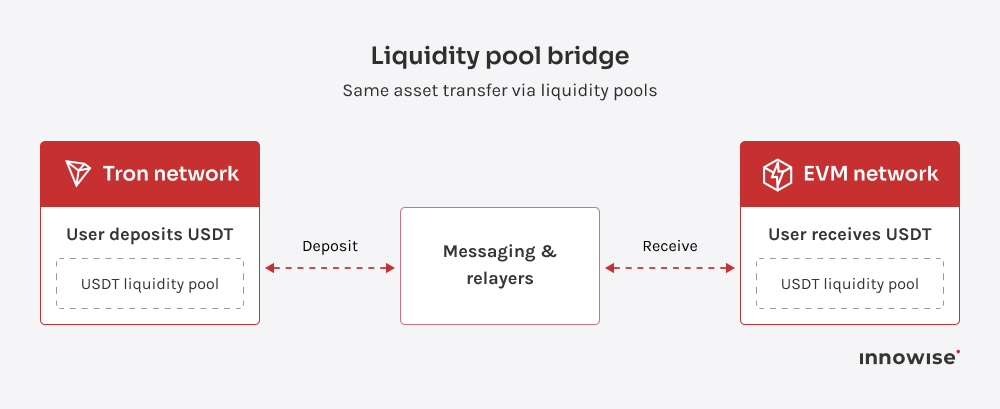

Het model is eenvoudig. Een gebruiker stort USDT in een pool op Tron en ontvangt USDT uit een overeenkomstige pool op de doel EVM-keten. In het ideale geval verschijnen er geen verpakte of synthetische tokens. Dezelfde activa bewegen over ketens heen, maar er is “hier en daar” liquiditeit nodig om dat mogelijk te maken.

Vanuit het oogpunt van de gebruiker voelt dit vaak aan als een directe overdracht. De bridge slaat geen nieuwe activa op. Het herverdeelt bestaande liquiditeit tussen pools op verschillende netwerken.

Wanneer LP-bruggen correct worden ingesteld, bieden ze verschillende duidelijke voordelen.

Het belangrijkste nadeel is liquiditeit. LP-bruggen vereisen seed liquiditeit, soms in de miljoenen. Zonder deze beperking zullen grote overboekingen “de pool opeten”, wat leidt tot harde limieten of tot een sterke toename in vergoedingen en slippage. Deze beperking is van toepassing ongeacht welk EVM-netwerk zich aan de ontvangende kant bevindt.

Er is ook een kritieke afhankelijkheid van infrastructuur voor berichtenverkeer. Bruggen van dit type vertrouwen op ketenoverschrijdende berichtenuitwisseling om poolreleases te coördineren, en de meeste kant-en-klare oplossingen integreren met grote aanbieders van berichtenuitwisseling. In de praktijk betekent dit:

Op dat moment is dit niet langer “gewoon een brug verbinden”. Het is de lancering en het onderhoud van een liquiditeitsmarkt.

LP-bruggen dragen meerdere risicolagen tegelijk.

Recente ketenoverstijgende incidenten hebben laten zien hoe fouten in berichtvalidatie zich kunnen verspreiden over netwerken. Hoewel deze incidenten niet noodzakelijkerwijs betrekking hadden op LP-pools, onderstrepen ze dat correcte berichtverwerking ook op het kritieke pad ligt voor op pools gebaseerde bruggen.

Allbridge kern (berichtgeving binnen Allbridge)

Allbridge wordt gepositioneerd als een cross-chain stablecoin-swap gebouwd rond het poolmodel, met vergoedingen die worden verdeeld ten gunste van liquiditeitsverschaffers. Openbare materialen benadrukken dat veiligheid niet berust op een enkele controle, maar op meerdere praktijken en controlelagen. Openbare communicatie beschrijft ook een verdeling van de vergoedingen in de trant van “80% aan LP's en 20% aan de schatkist”.

Sterrenpoort / LayerZero ecosysteem (berichtenuitwisseling via LayerZero)

Stargate pakt historisch verenigde pools en onevenwichtsdynamiek aan door vergoedingen aan te passen in reactie op de stroomrichting. Tegelijkertijd heeft het ecosysteem zich verplaatst in de richting van “officiële omnichain distributie” van stablecoins, inclusief de opkomst van USDT0 als een OFT activa onder de LayerZero standaard.

In de documentatie van LayerZero staat USDT0 expliciet vermeld als OFT-compatibel. In openbare beschrijvingen volgt de lancering van USDT0 een “slot op Ethereum, munt op doelnetwerken”-model.

Dit is een belangrijke nuance. Het laat zien dat LP-logica en lock-and-mint-logica gaan in de praktijk vaak samen. In sommige gevallen komt “natuurlijkheid” niet van pools, maar van de creatie op emittent- of infrastructuurniveau van een canonieke omnichainactiva.

Celer cBridge / Symbiose (berichtgeving en validatie via het Guardian Network)

Deze oplossingen bieden doorgaans een brede ketendekking, maar keren terug naar dezelfde onderliggende vraag: waar zit de liquiditeit en wie heeft die?

Voor EVM-netwerken is het antwoord meestal beperkt tot twee opties:

Die terugkerende vraag wie de liquiditeit financiert, bepaalt uiteindelijk hoe ver LP-bruggen een EVM-ecosysteem kunnen brengen.

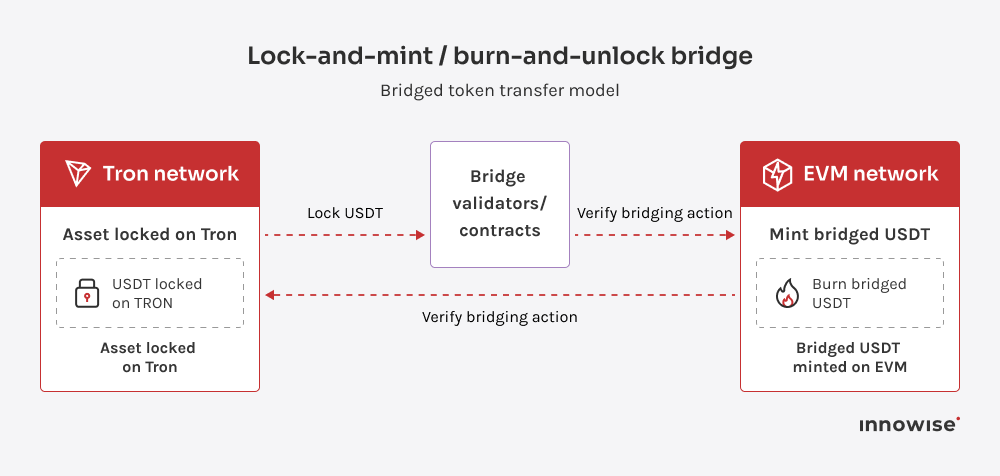

Dit model volgt een andere logica dan liquiditeitspools. Op Tron wordt het originele activum vergrendeld. Aan de kant van bestemming wordt een “overbrugde” versie van die activa geslagen. Wanneer fondsen terugvloeien, wordt het overbrugde activum verbrand en wordt het originele activum ontgrendeld op Tron.

Er zijn geen pools die gebalanceerd moeten worden over ketens. De capaciteit wordt bepaald door hoeveel er gelockt is, niet door hoeveel liquiditeit er toevallig elders beschikbaar is. Er is echter een technische complexiteit waar je rekening mee moet houden. Omdat Tron en EVM-gebaseerde netwerken aanzienlijk verschillen, vertrouwen de meeste lock-and-mint bruggen op verschillende technologieën aan beide kanten. Dit verhoogt de complexiteit van de implementatie en legt de lat voor een correcte werking hoger, vooral wanneer er stablecoins bij betrokken zijn.

De afweging is de identiteit van de activa.

In bijna alle gevallen verschijnt er een gewikkeld of overbrugd onderdeel op het EVM-netwerk. Dit introduceert verschillende problemen:

Voor stablecoins is dit probleem bijzonder acuut. De markt geeft consequent de voorkeur aan de meest canonieke versie van een asset.

Lock-and-mint bruggen verwijderen de constante druk van financieringspools, maar vervangen deze door vragen over vertrouwen, identiteit van activa en acceptatie op de lange termijn binnen DeFi-ecosystemen.

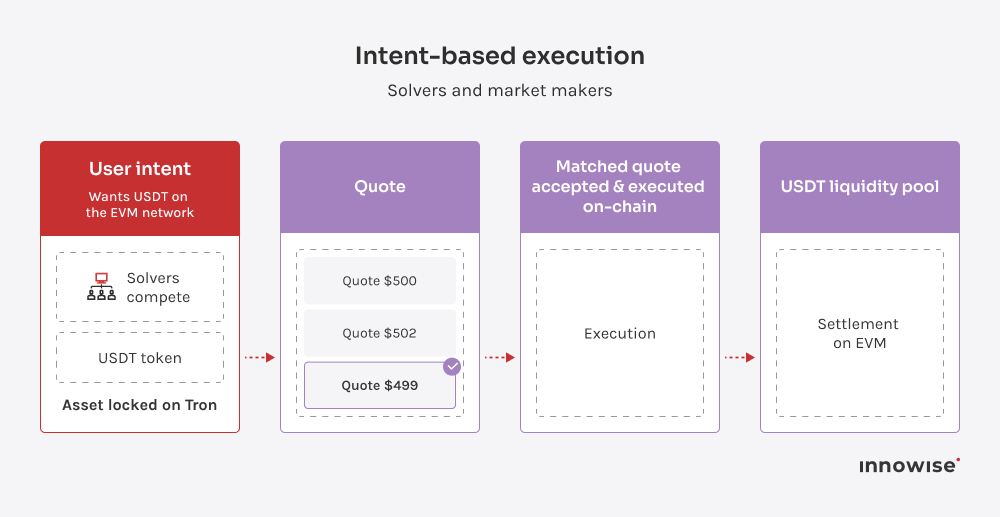

Op intentie gebaseerde systemen zetten de gebruikelijke stroom op zijn kop. In plaats van het systeem te vertellen hoe om activa stap voor stap te verplaatsen, verklaart de gebruiker de resultaat die ze willen. Bijvoorbeeld: “Ik wil USDT op het EVM-netwerk”. De routing, swapping en bridging details worden overgelaten aan de markt.

Solvers concurreren om die intentie te vervullen door offertes aan te bieden. Uitvoeringsregels worden on-chain afgedwongen, dus zodra de offerte van een oplosser wordt geaccepteerd, volgt de afwikkeling de voorwaarden van het protocol. Atomiciteit komt niet van een enkel bridgecontract, maar van de regels die bepalen hoe intenties worden gematcht en uitgevoerd.

Dit model past om een paar concrete redenen bij de Tron use case:

Als de deelname van oplossers gezond is, levert intentgebaseerde uitvoering sterke resultaten op.

Dezelfde eigenschappen die intenties aantrekkelijk maken, bepalen ook hun grenzen.

Intent-gebaseerde uitvoering brengt drie belangrijke risico's met zich mee. Er is risico op reactiviteit als oplossers vertrekken. Er zijn prijsintegriteitsrisico als koersen agressief of vervormd worden in omstandigheden met weinig liquiditeit. En er is operationeel risico, Dit betekent dat de uitvoeringskwaliteit moet worden bewaakt en dat er terugvalroutes beschikbaar moeten zijn wanneer de uitvoering van de intentie verslechtert.

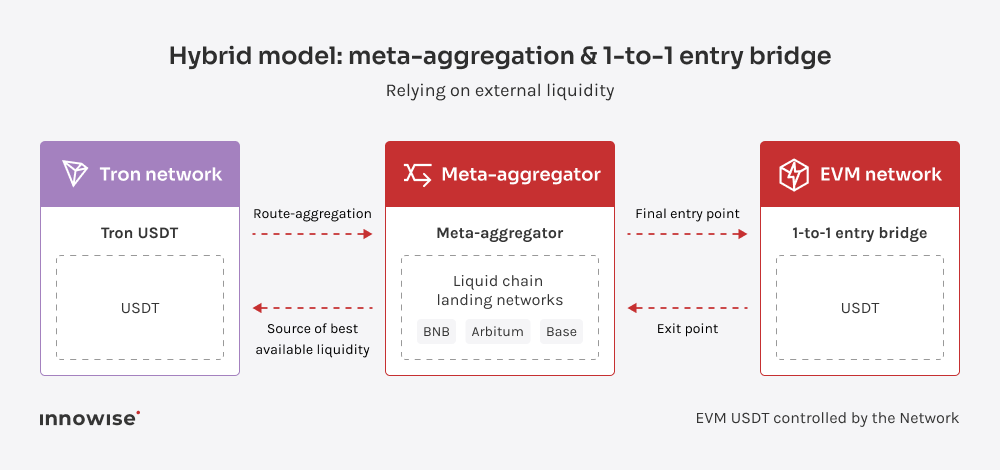

Het hybride model vertrekt vanuit een ander uitgangspunt dan poolgebaseerde ontwerpen: geen liquiditeit bezitten.

In plaats van te proberen kapitaal aan te trekken en te behouden binnen pools die eigendom zijn van protocollen, vertrouwt het systeem op liquiditeit die al bestaat op grote, liquide netwerken. Het EVM-netwerk zelf controleert alleen het laatste entry- en exitpunt, in plaats van de hele cross-chain route.

Dit ontwerp vermijdt de belangrijkste beperking van LP-gebaseerde bruggen. Er is geen lokale pool om uit te putten, omdat de liquiditeit niet geconcentreerd is binnen het bestemmingsnetwerk. Er zijn geen harde volumeplafonds opgelegd door lokale TVL. Overdrachten schalen mee met de diepte van externe markten, niet met de hoeveelheid kapitaal die het netwerk heeft weten aan te trekken.

Liquiditeit blijft waar het al bestaat, op grote ketens, in gevestigde DEX'en en in volwassen routingsystemen.

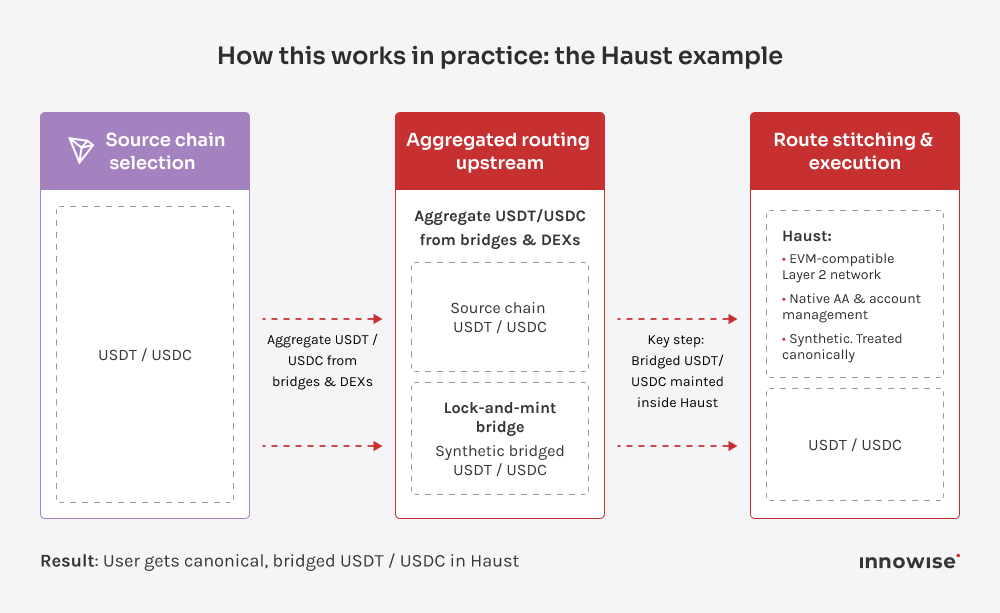

Haust is een EVM-compatibel Layer-2 netwerk gebouwd op zk-rollups, met native ondersteuning voor accountabstractie, ketenoverschrijdende uitvoering en geaggregeerde routering. Dat maakt het een goede referentiecase voor het hybride model, omdat het ketenoverschrijdende invoer al behandelt als infrastructuur, niet als een toevoeging.

In de praktijk ziet de stroom er als volgt uit:

Deze bron is synthetisch op protocolniveau, maar wordt behandeld als canoniek binnen Haust's eigen DeFi stack.

De belangrijkste eigenschap is dat liquiditeit zit nooit in Haust-baden. Het blijft op grote ketens, DEX'en en aggregators. Haust controleert de correctheid van de uitvoering op de grens en integreert het resultaat direct in zijn portemonnee- en accountabstractielaag.

De hybride aanpak is niet gratis.

Een afweging is de identiteit van activa. Een één-op-één brug naar het bestemmingsnetwerk creëert een versie van de stablecoin die canoniek is binnen dat netwerk, maar niet globaal. Dit vereist een bewuste beslissing over welke activa worden behandeld als canoniek en welke worden beschouwd als geïmporteerd of legacy.

Er zijn ook integratievereisten. Messaging, indexering en ondersteuning van portemonnees moeten netjes worden afgehandeld, zodat de ervaring van binnenkomst en vertrek coherent aanvoelt, ook al beslaat de route meerdere systemen.

Tot slot kunnen er tijdsbeperkingen zijn. Ondersteuning voor specifieke bronketens, zoals Tron, is afhankelijk van aggregator- en bridge-roadmaps, die tijdelijke vertragingen kunnen opleveren.

Het is belangrijk om te begrijpen dat het hybride model risico's niet verschuift, maar uitsluit.

In ruil voor het opgeven van directe controle over liquiditeit, wint het netwerk aan flexibiliteit en wordt het niet permanent afhankelijk van de eigen balans.

Dit incident ging niet over een opzichtige “hack”. Het ging om één uitvoeringspad dat een gevoelige actie liet uitvoeren zonder de controles waarvan mensen dachten dat die er waren. Mijn advies: gebruik dit soort incidenten op de juiste manier. Behandel ze als een geforceerde audit van je aannames. Schrijf op wat u vertrouwt, waarom u het vertrouwt en wat er gebeurt als dat vertrouwen verkeerd is.

Als je stap voor stap je exacte stroom wilt doorlopen en wilt zien waar deze kan buigen of breken, dan is onze blockchain consultants kan het met je doornemen voordat de liquiditeit de beslissing voor je neemt.

Blockchain-expert & DeFi-analist

Andrew leeft en ademt blockchain. Hij helpt klanten zich een weg te banen door een ruimte die voortdurend in ontwikkeling is - door grote ideeën te vertalen naar technische strategieën die veilig en schaalbaar zijn en gebouwd voor gebruik in de echte wereld.

Uw bericht is verzonden.

We verwerken je aanvraag en nemen zo snel mogelijk contact met je op.

Door u aan te melden gaat u akkoord met onze Privacybeleidmet inbegrip van het gebruik van cookies en de overdracht van uw persoonlijke gegevens.