Su mensaje ha sido enviado.

Procesaremos su solicitud y nos pondremos en contacto con usted lo antes posible.

El formulario se ha enviado correctamente.

Encontrará más información en su buzón.

Seleccionar idioma

Así que usted quiere construir una aplicación de comercio. No una demo. No un prototipo de “podemos colocar una orden falsa en una caja de arena”. Una plataforma real en la que la gente confíe con dinero real, que pueda sobrevivir a los picos del mercado, a las preguntas de los reguladores y al tipo de crecimiento de usuarios que rompe los sistemas más débiles.

Si estás asintiendo, estás en el lugar correcto.

Esta guía explica qué desarrollo de aplicaciones bursátiles realmente implica. Conceptos básicos de cumplimiento, características imprescindibles, opciones de pila tecnológica y una forma práctica de elegir un socio de desarrollo sin apostar por las vibraciones.

No pretendamos que “una aplicación de negociación de acciones” sea un producto singular. Antes de elegir una pila o pantallas de bocetos, responde a esto: ¿Estás construyendo un corredor de bolsa o una plataforma de inversión que se asienta sobre los raíles de otro corredor de bolsa?

Esa única decisión lo cambia todo: la concesión de licencias, el alcance de la conformidad, la arquitectura, los plazos y el coste.

Estas son las rutas habituales.

Usted controla el encaminamiento de las órdenes, las relaciones de compensación, los acuerdos con los clientes y los libros y registros. También hereda una serie de obligaciones reglamentarias, incluidas las normas de conservación de registros. Por ejemplo, FINRA señala a las empresas que Norma 17a-4 de la SEC requisitos para los formatos electrónicos de conservación de documentos.

Usted se centra en la incorporación, la experiencia del usuario, la formación, la financiación, las carteras y un flujo de negociación limpio. El intermediario asociado se encarga de parte de la ejecución y la custodia, pero usted sigue teniendo obligaciones en materia de privacidad, seguridad, divulgación de información y resistencia operativa. Si está en el Reino Unido, el FCA tiene expectativas explícitas en torno a la externalización y la resistencia operativa.

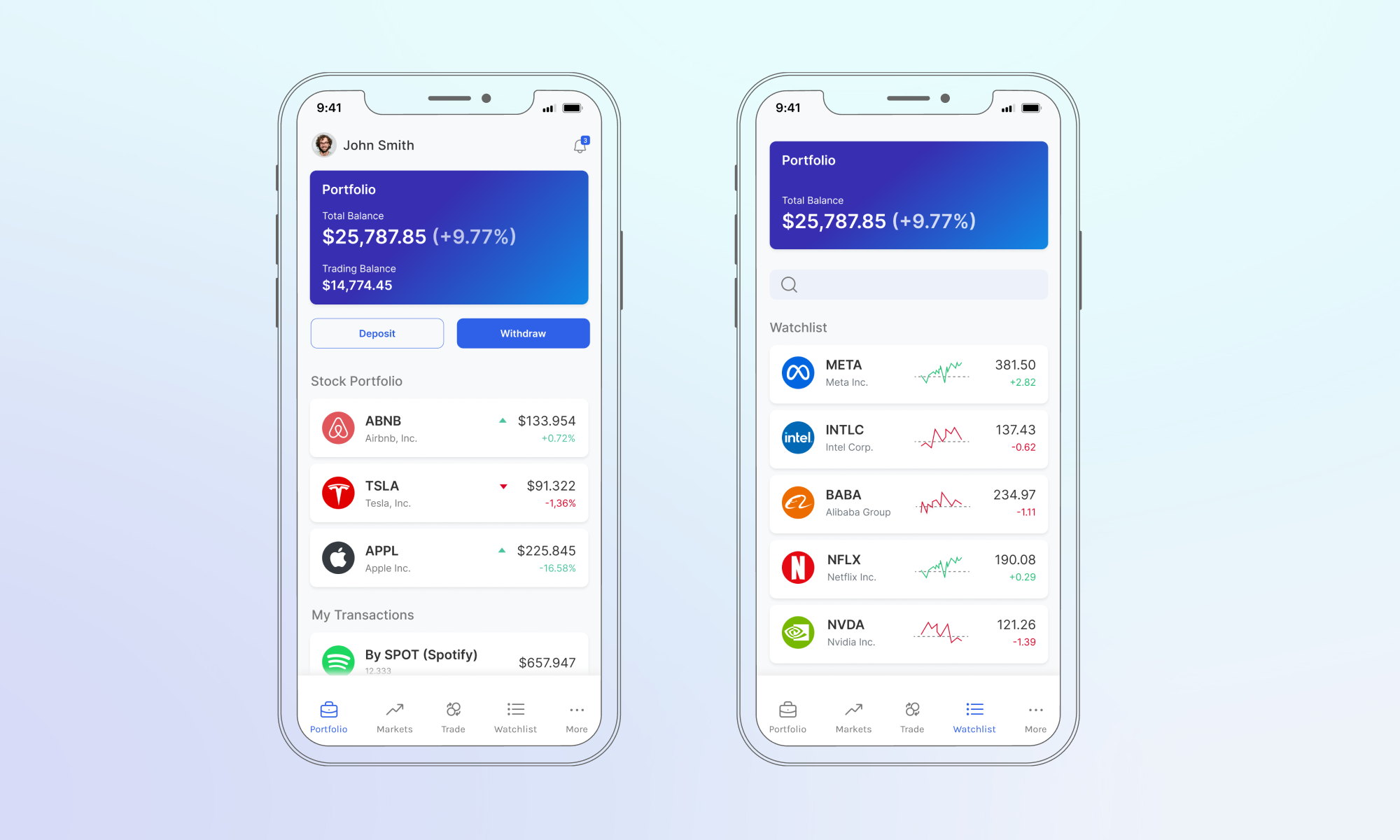

Aquí es donde aterrizan muchas aplicaciones “todo en uno”. Por ejemplo, en el último proyecto en el que participé, el objetivo era crear una aplicación móvil "todo en uno" para inversores principiantes, que incluyera la apertura de cuentas, financiación, negociación, divisas, análisis y flujos de documentos como W-8 y FATCA/CRS dentro de la aplicación.

Si no está seguro de en qué cubo se encuentra, he aquí una rápida heurística:

Hablemos ahora de la conformidad, porque impulsa el diseño del producto mucho antes de lo que la mayoría de los equipos esperan.

A nadie le gusta oír esto, pero es cierto: La conformidad no es una lista de comprobación que se pega durante el control de calidad. Conforma el modelo de datos, los registros de auditoría, los flujos de usuarios y la elección de proveedores. A continuación se indican las áreas comunes que afectan a las aplicaciones de negociación de acciones.

Si pertenece al mundo de los corredores de bolsa de EE.UU., las expectativas de mantenimiento de registros no son “agradables de tener”. Norma FINRA 4511 exige a las empresas que elaboren y conserven libros y registros, y remite a requisitos de la SEC como la Norma 17a-4 para los detalles de formato y conservación.

Lo que esto significa en términos de producto:

Si trabaja con MiFID II En la UE, la ejecución óptima es una obligación fundamental. Referencia del material de la AEVM Artículo 27 requisitos en torno a la descripción de procesos y la aplicación de políticas de ejecución de órdenes.

En términos de producto y plataforma, eso te empuja hacia:

Si opera en la UE, la Ley de resiliencia operativa digital (DORA) se aplica a partir de 17 de enero de 2025 y tiene por objeto reforzar la gestión de los riesgos de las TIC para las entidades financieras, incluidas las expectativas de notificación de incidentes.

En el Reino Unido, FCA sobre externalización y resistencia operativa es explícita sobre lo que espera de las empresas que recurren a terceros.

Traducción a obras de ingeniería:

Si toca datos personales de usuarios de la UE, Artículo 32 del GDPR es la parte a la que se hace referencia constantemente. Exige “medidas técnicas y organizativas apropiadas” en función del riesgo, incluidas, en su caso, medidas como el cifrado.

Y si acepta pagos con tarjeta para la financiación, PCI DSS pasa a formar parte de su mundo, porque define los requisitos de seguridad para los entornos que manejan datos de cuentas de pago.

Las aplicaciones comerciales son un objetivo jugoso. Por eso se necesita un punto de referencia con el que los equipos de seguridad puedan realizar pruebas. OWASP MASVS se utiliza ampliamente como norma de verificación de la seguridad de las aplicaciones móviles.

Si quieres una forma práctica de utilizar MASVS, trátalo como un conjunto de criterios de aceptación para el endurecimiento móvil, el almacenamiento, la autenticación y las pruebas de seguridad de la red.

Principales reglamentos y normas de seguridad que rigen las aplicaciones de negociación bursátil

Hagámoslo en dos capas: las funciones orientadas al usuario y las “funciones silenciosas” que mantienen cuerdos a los equipos de cumplimiento y operaciones.

La mayoría de las aplicaciones serias aterrizan en un conjunto básico:

Rara vez son llamativos, pero son la diferencia entre “lanzamos” y “podemos operar”.”

¿Quieres una pregunta rápida? Pregúntale esto a tu equipo: Si un regulador pregunta: “Muéstreme exactamente qué pasó con el pedido de este usuario a las 10:03:11”, ¿puede responder en cuestión de minutos?

Si no, tienes trabajo de diseño que hacer.

"El desarrollo de aplicaciones de negociación de valores funciona mejor cuando se diseña para auditorías, fallos y picos de tráfico desde el primer día. Construya registros de eventos claros, controles de acceso estrictos y rutas de recuperación probadas antes de añadir funciones adicionales. Así es como se protege a los usuarios, se reduce la carga de soporte y se mantiene la calma de los reguladores."

Director de Entrega y Jefe del Centro de Competencia

Ahora entramos en la parte que decide si duermes por la noche. Una aplicación de trading no es sólo “móvil + API + base de datos”. Es un sistema distribuido ligado a terceros, a la volatilidad del mercado y a estrictos requisitos de corrección.

Estos son los temas de arquitectura que aparecen en casi todas las construcciones serias.

Los pedidos y las transferencias se basan naturalmente en eventos. Cada paso produce un evento que hay que registrar, reproducir y conciliar. Por eso muchos equipos se decantan pronto por las colas de mensajes y los registros de eventos, sobre todo al integrar varios corredores o fuentes de datos de mercado.

Mezclar todo en un solo servicio hace que las implantaciones sean arriesgadas.

División común:

Usted no puede elegir sus patrones de tráfico. El mercado los elige por ti, así que las pruebas de estrés no son opcionales. Herramientas como Apache JMeter se utilizan a menudo para simular picos de carga y ver dónde se dobla el sistema, o se rompe, antes de que los usuarios reales lo descubran.

El móvil es su propio modelo de amenaza: dispositivos arraigados, interceptación, ingeniería inversa y secuestro de sesión. Aquí es donde OWASP MASVS ayuda, porque te da categorías concretas contra las que probar.

En las integraciones, los plazos se retrasan y las incidencias se multiplican. Planifícalas con tiempo.

Si se conecta a un solo agente, la superficie de integración es menor. Si se conecta a varios, normalmente necesitará una capa de abstracción para que el resto del sistema no esté vinculado a las peculiaridades de un proveedor. Esto también facilita la compatibilidad con más tipos de instrumentos sin tener que reescribir el núcleo de negociación cada vez que se añade una nueva API de intermediación.

Los datos del mercado vienen con:

Planifica el almacenamiento en caché y el estrangulamiento. Planifica también lo que ocurrirá cuando los datos se queden obsoletos.

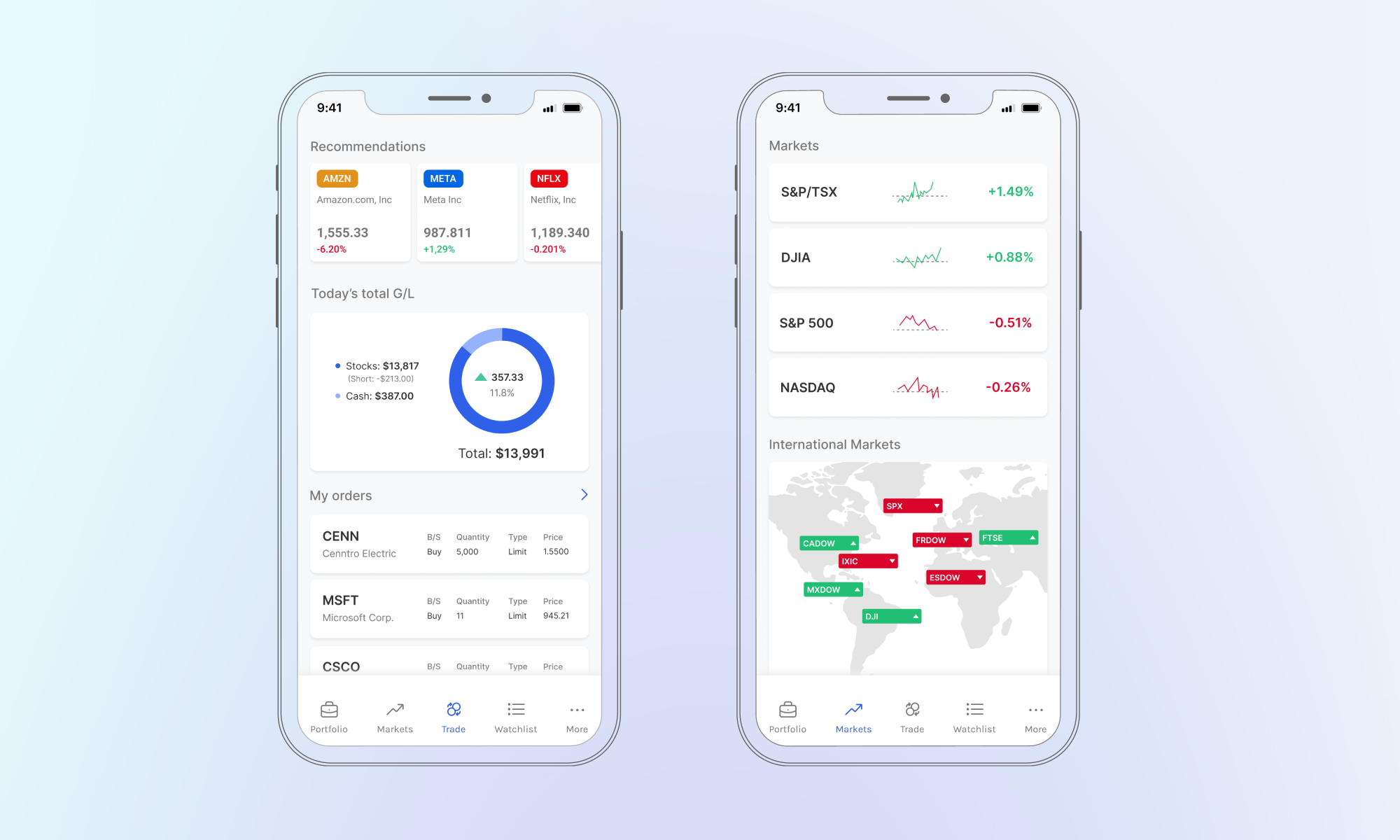

Algunos equipos integran herramientas como MetaStock o TradingView para gráficos y análisis técnicos, en lugar de construir toda la capa de gráficos desde cero.

Las noticias dentro de una aplicación de negociación pueden aumentar la participación, pero también la carga de soporte si son ruidosas o irrelevantes. Por eso, muchas plataformas integran fuentes de noticias financieras de terceros para las actualizaciones dentro de la aplicación y, a continuación, filtran y personalizan lo que ven los usuarios para que resulte útil en lugar de abrumador.

Si ofrece carteras guiadas, perfiles de riesgo y reequilibrio automático, está entrando en el terreno de la idoneidad y el asesoramiento en muchas jurisdicciones. Eso cambia rápidamente su postura de cumplimiento. Muchas plataformas de negociación lo solucionan integrando funciones de roboasesoramiento que crean carteras basadas en el perfil y los objetivos del usuario y las mantienen en el buen camino con reglas de reequilibrio periódico.

Mapeemos el trabajo de forma que lo puedan utilizar un jefe de producto y un director de tecnología.

Seamos directos: no sólo estás comprando código, estás comprando ejecución bajo presión.

Esta es la lista de control para socios que realmente importa.

Busca pruebas de:

Si un proveedor pasa directamente a la interfaz de usuario sin preguntar:

Eso es una bandera roja.

Pregunta cómo se las arreglan:

Si no te hablan de herramientas y escenarios de pruebas de carga, contesta.

Un buen equipo desglosará los costes por:

no por “paquetes” hechos a mano.”

Si está buscando servicios de desarrollo de aplicaciones de negociación bursátil, este es el tipo de conversación que quiere tener durante la primera semana, no después de firmar el contrato.

Si está comparando proveedores en este momento y necesita comprobar su cordura, aquí tiene un sencillo paso a seguir:

Escriba el alcance de su jurisdicción, su enfoque de corretaje y sus integraciones imprescindibles. A continuación, utilícelo como punto de partida para evaluar una empresa de desarrollo de aplicaciones de negociación de valores.

Una vez que estos tres puntos estén claros, todo lo demás será más fácil. Y si quieres un socio que ya ha construido una aplicación móvil de comercio con análisis en tiempo real, gestión de carteras, integraciones de corredores, y pruebas pesadas bajo carga, Innowise es un buen punto de partida.

Director de Entrega y Jefe del Centro de Competencia

Siarhei trabaja en la intersección de la tecnología y los negocios, ayudando a las empresas a construir sistemas que funcionan de manera más inteligente y resuelven desafíos operativos y estratégicos reales. Con una amplia experiencia en tecnología financiera y sistemas empresariales, ha dirigido proyectos que conectan la estrategia con la ejecución, desde la automatización y el despliegue de IA hasta la implementación de plataformas bancarias básicas. El objetivo es siempre el mismo: hacer que las cosas funcionen mejor para el negocio y las personas que lo respaldan.

Su mensaje ha sido enviado.

Procesaremos su solicitud y nos pondremos en contacto con usted lo antes posible.

Al registrarse, acepta nuestra Política de privacidadincluyendo el uso de cookies y la transferencia de su información personal.