Ihre Nachricht wurde gesendet.

Wir werden Ihre Anfrage bearbeiten und uns so schnell wie möglich mit Ihnen in Verbindung setzen.

Das Formular wurde erfolgreich abgeschickt.

Weitere Informationen finden Sie in Ihrem Briefkasten.

Sprache auswählen

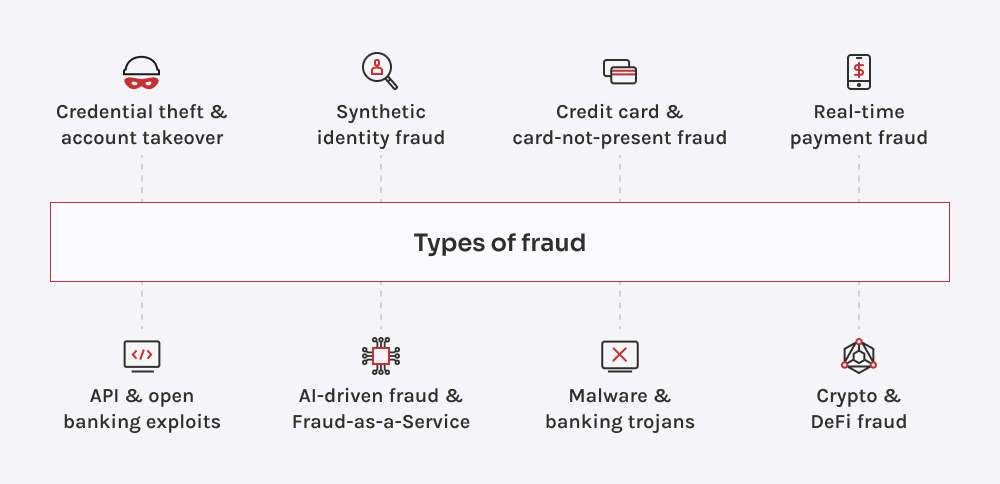

Man kann nur bekämpfen, was man versteht. Betrug wandelt sich, alte Tricks bleiben. Deshalb ist eine starke, flexible Betrugserkennung für Banken und FinTechs heute unverzichtbar.

Betrüger stehlen Zugangsdaten und übernehmen Konten mit KI-Phishing, Credential Stuffing und Malware. Fortgeschrittene Angriffe wie Session Hijacking und SIM-Swapping fangen Codes ab und leeren Konten unbemerkt.

Betrüger mischen echte und gefälschte Daten oft mit KI und erschaffen falsche Identitäten, die Sicherheitschecks umgehen. So eröffnen sie Konten, nehmen Kredite auf und waschen Geld. Da kein echtes Opfer meldet, bleibt Betrug oft unentdeckt. Banken brauchen smarte KI und Betrugsabwehr.

Betrüger nutzen bei Sofortzahlungen die schnelle, irreversible Überweisung, um gestohlene Gelder über APP-Betrug und Mule-Netzwerke zu verteilen. Banken brauchen deshalb smarte Betrugserkennung, um Schäden zu verhindern.

Betrüger entwenden Kartendaten via Skimming, Datenlecks und Phishing und missbrauchen sie für Online-Käufe ohne Karte. Sie nutzen Rückbuchungen und Bot-Angriffe, um Kosten anzuhäufen, bevor der Betrug entdeckt wird. Banken und Händler tragen die Folgen.

Mit mehr Open-Banking-APIs suchen Betrüger nach Lücken wie schwacher Authentifizierung und falschen Einstellungen, um Konten zu manipulieren, Zahlungen zu stehlen und Daten zu klauen. Eine Schwachstelle reicht für großen Betrug.

Betrüger nutzen Malware und Trojaner, um Konten zu kapern, Daten zu stehlen und Transaktionen zu manipulieren. Sie verbreiten sich über Phishing, falsche Apps und umgehen oft die Multi-Faktor-Authentifizierung – ein Albtraum für Banken und Nutzer.

KI hilft Kriminellen, Betrug zu automatisieren, Sicherheitschecks zu umgehen und Deepfakes zu erzeugen, um Banken und Kunden zu täuschen. Fertige Phishing-Kits und KI-Bots im Darknet ermöglichen auch Anfängern komplexe Angriffe, was Finanzbetrug schwerer stoppbar macht.

Mit dem Einstieg in Kryptowährungen wächst auch der Betrug: Angreifer nutzen Schwachstellen in Smart Contracts, Blitzkredite und Cross-Chain-Tricks, um Vermögen schnell und anonym zu stehlen. Banken müssen deshalb in Echtzeit reagieren.

Betrug ist oft unauffällig. Moderne Systeme durchschauen Täter, entdecken Schwachstellen und reagieren schnell – so bleiben sie wirksam.

Betrugserkennung braucht keine Wunderlösung, sondern die passenden Technologien, um Betrug früh zu stoppen. Nach den Methoden schauen wir nun auf die Technik hinter den Systemen in Banken.

| Technologien | Funktionen | Wichtigste Features | Beliebte Lösungen |

| Systeme für Betrugsmanagement | Zentralisierte Plattformen, die Betrugsdaten aggregieren, Transaktionen analysieren und Warnungen in Echtzeit auslösen | Transaktionsüberwachung, Fallmanagement und Risikobewertung in Echtzeit | NICE Actimize, FICO Falcon, SAS Fraud Management |

| KI & ML | Erkennt betrügerische Aktivitäten durch die Analyse von Mustern, Anomalien und Verhaltensänderungen | Prädiktive Analytik, Anomalieerkennung, adaptive Lernmodelle | Feedzai, Darktrace, IBM Trusteer, DataVisor. |

| Blockchain | Verhindert Betrug durch unveränderliche Transaktionsaufzeichnungen und dezentrale Identitätsprüfung | Kryptografische Sicherheit, Smart Contracts, manipulationssichere Hauptbücher | Trust Stamp, Evernym, IBM Blockchain Fraud Prevention |

| Biometrische und risikobasierte Authentifizierung | Nutzt physische und verhaltensbezogene Biometrie zur Identitätsprüfung und dynamischen Risikobewertung | Fingerabdruckscan, Gesichtserkennung, Verhaltensbiometrie, dynamische Risikobewertung | BioCatch, Nuance Gatekeeper, Jumio, Onfido |

| Geräte-Intelligenz und Fingerabdruckerkennung | Identifiziert betrügerische Benutzer durch die Analyse von Geräteeigenschaften, Geolokalisierung Verbindungsmustern | IP-Verfolgung, Gerätebindung, Anomalieerkennung | ThreatMetrix, iovation, FingerprintJS |

| Erkennung synthetischer Identitäten | Nutzt KI, um gefälschte Identitäten zu erkennen, die echte und gefälschte Daten für Betrugsmaschen kombinieren | Identitätsclustering, KI-gesteuerte Mustererkennung, Erkennung von Dokumentenfälschungen | Socure, Sift, Experian CrossCore |

| Graphenbasierte Betrugserkennung | Bildet Beziehungen zwischen Konten, Geräten und Transaktionen ab, um Betrugsringe und Geldkuriere aufzudecken | Analyse sozialer Netzwerke, Entitätsverknüpfungsanalyse, Erkennung von Betrugsringen | Quantexa, Linkurious, GraphAware |

| Dark Web-Überwachung | Durchsucht Untergrundforen, Marktplätze und durchgesickerte Datenbanken nach kompromittierten Anmeldeinformationen und Betrugsaktivitäten | KI-gestützte Bedrohungsinformationen, Warnmeldungen bei Anmeldeinformationslecks, Echtzeitüberwachung | Recorded Future, SpyCloud, CybelAngel |

"Der größte Irrtum besteht darin, Betrug als ein Problem zu behandeln, das erst nach einem Vorfall auftritt – erkennen, reagieren, wiederholen. Doch bis eine Warnung ausgelöst wird, ist der Schaden oft bereits angerichtet. Echter Schutz bedeutet, Systeme zu entwickeln, die Betrug von vornherein nahezu unmöglich machen. Wir von Innowise helfen Ihnen, versteckte Schwachstellen aufzudecken und Ihre Strategie zu optimieren, bevor Betrug überhaupt eine Chance hat.“

Delivery Manager in FinTech

Betrug erkennen ist gut. Ihn früh stoppen ist besser. Echte Prävention im Bankwesen beginnt vor der Transaktion bei Zugriff, Absicht und Risiko. Wer das versteht, hat die Nase vorn.

Ständige Gesetzesänderungen wie KYC, AML und PSD2 erschweren Compliance und Betrugsprävention. Unternehmen brauchen flexible, automatisierte Lösungen, um schnell zu reagieren und Vorschriften einzuhalten.

Hohe Sicherheit ist unerlässlich, doch zu viele Authentifizierungsschritte können echte Kunden frustrieren und vertreiben. Der Schlüssel liegt in einer intelligenten, risikobasierten Authentifizierung, die nur dann zusätzliche Ebenen hinzufügt, wenn etwas nicht stimmt.

Investitionen in fortschrittliche Betrugsprävention können bei knappen Budgets und kleinen Teams schwierig sein. Die Priorisierung von KI-gesteuerter Automatisierung und skalierbaren Lösungen hilft, den Schutz zu maximieren, ohne zu viel Geld auszugeben.

Grenzüberschreitende Zahlungen sind wegen unterschiedlicher Regeln, Währungen und Betrugstaktiken riskanter. KI-Überwachung und regionale Kontrollen erkennen Bedrohungen, ohne Zahlungen zu verzögern.

DSGVO und CCPA begrenzen den Austausch von Betrugsdaten, auch bei vertrauenswürdigen Systemen. Deshalb setzen viele auf sicheres Datenmanagement, um sensible Daten zu schützen und Betrug sicher und compliant zu erkennen.

Betrug kommt nicht nur von außen. Insider können Zugriff missbrauchen oder mit Kriminellen kooperieren. Schulungen, Echtzeit-Überwachung und strenge Zugriffsregeln senken das Betrugsrisiko.

Betrüger nutzen KI, Deepfakes und Fake-Identitäten, um Sicherheit zu umgehen. Proaktive KI-Erkennung und ständige Modellupdates stärken die Abwehr.

Echtzeitzahlungen, Kryptowährungen und digitale Wallets schaffen Sicherheitslücken, bevor Regeln greifen. Echtzeitüberwachung und adaptive Risikokontrollen helfen, Bedrohungen voraus zu sein.

Wir kennen die besten Tools und zeigen, wie Sie sie optimal nutzen. Mit unserer Expertise in Samsub und SDK.finance entwickeln wir für Sie nahtlose, skalierbare Betrugsmanagementlösungen für Banken und FinTechs.

2025 zeigt: Betrugsprävention ist kollaborativ, adaptiv und in Echtzeit. Es geht nicht mehr um Reaktion, sondern um Vorhersage. Fintechs und Banken müssen Technologie, Teams und Partner auf lernende, flexible Strategien ausrichten, die immer voraus sind.

Proaktive Sicherheit verlagert Betrugsprävention von Warnungen zu Echtzeitmaßnahmen. Tools wie „digitales Vorhängeschloss“ von ANZ erlauben Nutzern, Konten sofort zu sperren und Betrug zu stoppen. Immer mehr Firmen integrieren solche Kontrollen, um Kunden aktiv einzubeziehen.

Zusammenarbeit wächst: Banken, FinTechs und Telekom tauschen Echtzeit-Betrugssignale via Föderales Lernen aus. So stoppen sie Angriffe schneller und stärken die gemeinsame Abwehr.

Seien wir ehrlich – Betrug ist nicht von der Bildfläche verschwunden. Er entwickelt sich weiter, wird dreister und lernt genauso schnell dazu wie wir. Die Frage ist: Passen sich Ihre Systeme an oder reagieren sie nur? Von KI-gestützten Betrugserkennungssystemen bis hin zu dezentraler Identität und gemeinsamer Intelligenz – die Tools sind da. Aber sie sind nur so gut wie die Strategie dahinter. Wenn Sie den Vorzug behalten wollen, ist es an der Zeit, das Silodenken zu überwinden und Betrugsprävention als lebendigen, sich weiterentwickelnden Teil Ihres Unternehmens zu etablieren.

Ihre Nachricht wurde gesendet.

Wir werden Ihre Anfrage bearbeiten und uns so schnell wie möglich mit Ihnen in Verbindung setzen.

Mit der Anmeldung erklären Sie sich mit unseren Datenschutzerklärung