Ditt meddelande har skickats.

Vi behandlar din begäran och återkommer till dig så snart som möjligt.

Formuläret har skickats in framgångsrikt.

Ytterligare information finns i din brevlåda.

Om du har varit med i DeFi tillräckligt länge, CrossCurve-bedrägeriet förmodligen inte överraskade dig. Den 1 februari 2026 råkade CrossCurve ut för en kedjeincident som resulterade i cirka $3M i förluster. För oss är detta inte bara “marknadsnyheter”. Det är en obligatorisk kvalitetskontroll före varje partnerintegration. Vi är ansvariga både för vår egen arkitektur och för våra kunders säkerhet. Det är därför vi, parallellt med CrossCurves offentliga uppdateringar, granskade detaljerna i incidenten och utvärderade hur grundorsaken kunde (eller inte kunde) påverka våra planerade integrationer.

Så vad hände exakt med CrossCurve? Utan att gå onödigt djupt in i terminologin var problemet inte ett blockchain-hack, utan en ointuitivt designmönster som härrör från Axelar GMP SDK (v5.10.0) och som kan slinka igenom även professionella revisioner om risken inte uttryckligen förstås. Själva ReceiverAxelar-kontraktet hade granskats och verifierats på kedjan, men sårbarheten satt djupare i en accelererad exekveringsväg för cross-chain-meddelanden, där en kritisk operation kunde utlösas utan fullständig källvalidering via gatewayen. I CrossCurves specifika fall förstärktes situationen ytterligare av en svag konfiguration av bekräftelsetröskeln (tröskel = 1), vilket minskade den övergripande robustheten i valideringsmodellen.

Denna incident är också en bredare signal för Axelars integratörer: genom att följa officiella exempel och ärva från “express”-exekveringskontrakt kan projekt oavsiktligt exponera en farlig attackyta även om resten av koden är korrekt och ser produktionsfärdig ut. En annan viktig punkt är att risken inte försvinner av sig själv vid uppdatering: även nyare SDK-versioner innehåller liknande mönster, och om team migrerar utan att känna igen det arkitektoniska problemet kan de bära risken framåt. I praktiken är slutsatsen enkel: alla snabba exekveringsvägar måste antingen vara strikt begränsade eller förstärkas med starka kontroller av ursprung/auktorisation på integratörssidan; annars kan mekanik i express-stil bli en förbikoppling av dina egna säkerhetsantaganden.

Samtidigt förblir vår inställning till CrossCurve positiv, och ironiskt nog gör komplexiteten i deras arkitektur denna incident mindre av ett universellt, repeterbart scenario än det kan se ut vid första anblicken. Exploateringen förlitade sig på ett specifikt budbärar- / exekveringsmönster (ett särskilt SDK-designval), medan den lösning som CrossCurve nu går mot - och den som vi överväger i våra egna produkter för säkra överföringar av tillgångar mellan kedjor - inte är beroende av den sårbara kopplingen. Av det skälet, även om vi redan hade varit integrerade med CrossCurve vid tidpunkten för incidenten, exakt denna attackvektor skulle inte ha påverkat vår arkitektur, eftersom våra förtroende- och valideringspunkter är strukturerade på olika sätt och inte förlitar sig på samma exekveringsväg för expressmeddelanden.

Slutligen bekräftade CrossCurves officiella uppdatering, som publicerades den 13 februari 2026, effektivt de slutsatser som vårt team nådde oberoende. De återställer systemet stegvis, börjar med komponenter som inte påverkades (aggregatorn är redan live, med routing via Rubic och Bungee) och återaktiverar sedan Token Bridge och Consensus Bridge med ytterligare säkerhetsåtgärder. De uppgav särskilt att Consensus Bridge endast kommer att gå live efter att ha slutfört förbättrade säkerhetskontroller. Detta “Återställ endast det som är säkert verifierat och härda före återaktivering” stämmer väl överens med hur vi utvärderar partnerprotokollens mognadsgrad före integration.

Det är just därför som det inte är så enkelt att flytta USDT från Tron till EVM-nätverk som att koppla in en bro och kalla det en dag. Tron är där en stor mängd USDT faktiskt rör sig: avgifterna var billiga (inte längre, därav behovet av broar), flödena är bekanta och volymerna är verkliga. Så när du säger “vi behöver Tron-likviditet” är den verkliga frågan var pengarna finns, vem som får flytta dem och vad som händer när ett antagande visar sig vara fel.

Den här artikeln är här för att sakta ner den konversationen på ett bra sätt. Jag kommer att gå igenom de viktigaste sätten USDT flyttar från Tron till EVM-nätverk, hur dessa tillvägagångssätt beter sig när verklig volym träffar, och sedan ta ett steg tillbaka för att ställa den enda frågan som verkligen betyder något: vilka risker är du faktiskt villig att bära.

Innan du läser vidare rekommenderar jag att du tittar på min senaste intervju, där jag berättar om de tekniska och strategiska utmaningarna med att ansluta anpassade EVM-kedjor till TRON-likviditet. Det kommer att ge dig det sammanhang som behövs för att bättre kunna bedöma och navigera i informationen nedan.

Vid denna tidpunkt blir frågan hur USDT faktiskt flyttar från Tron till ett EVM-nätverk, och vad du antar när du väljer en väg framför en annan.

De flesta diskussioner fastnar på protokollnivå, men det gör inte den här. Innan jag nämner specifika lösningar vill jag vara tydlig med vilka dimensioner som faktiskt spelar roll när det handlar om verkliga volymer. I praktiken innebär varje cross-chain-design att man gör avvägningar längs samma axes, även om marknadsföringsspråket skiljer sig åt.

Den första är Likviditet. Vissa modeller kräver att kapitalet är förplacerat på båda sidor. Andra undviker detta helt och hållet men inför olika former av förtroende. Den andra är tillgångens identitet. Ibland får användarna det som alla är överens om är “USDT”. Ibland gör de inte det, och den distinktionen har verkliga nedströmseffekter i DeFi. Sedan finns det kostnadsbeteende under belastning, slutgiltighet hastighet, Säkerhetsantaganden, integrationsinsats, och hur beroende du blir av någon annans färdplan.

Om man ställer upp dessa dimensioner i en rad så faller designområdet samman i fyra breda angreppssätt. De är inte variationer av samma sak eftersom de löser olika problem och misslyckas på olika sätt. Tabellen nedan ger en snabb orientering.

| Tillvägagång ssätt | Där likviditeten bor | Typ av tillgång | UX på verklig volym | Primär risk |

| LP-bryggor / pooler | Förfinansierad på båda sidor | Ursprunglig USDT | Bra tills poolerna töms | Likviditetsbrist, obalans |

| Låsa-minera / bränna-låsa upp | Låst på Tron | Överbryggad / inplastad | Förutsägbar | Förtroende, fragmentering |

| Avsiktsbaserat utförande | Med lösare / MM | Beror på rutt | Mycket bra om lösarna stannar | Solver exit, prissättning |

| Hybridsatsning | Externa vätskekedjor | Canonical-by-design | Stabil om routningen håller | Meddelanden, aggregering |

Det är viktigt att notera att inget av dessa tillvägagångssätt tar bort risken, utan bara omfördelar den. Vissa koncentrerar risken till likviditetsförsörjningen, medan andra förskjuter den till förtroende, exekveringslogik eller externa operatörer. När det står klart blir resten av diskussionen mycket enklare.

Med detta i åtanke kan vi nu gå igenom varje metod i detalj och titta på vad du faktiskt får, och vad du tyst tar på dig, när du väljer den.

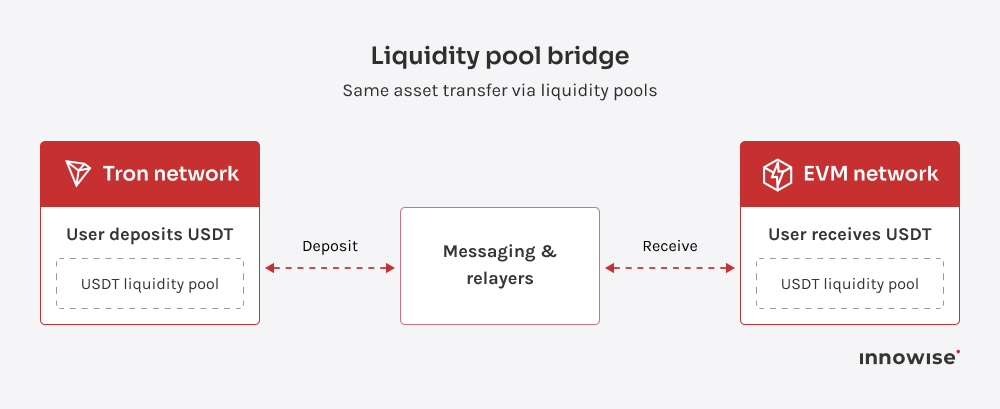

Modellen är okomplicerad. En användare sätter in USDT i en pool på Tron och tar emot USDT från en motsvarande pool på EVM-målkedjan. Helst ska inga inplastade eller syntetiska tokens förekomma. Samma tillgång rör sig över kedjorna, men det krävs likviditet “här och där” för att göra det möjligt.

Ur användarens synvinkel känns detta ofta nära en direkt överföring. Bryggan skapar inte en ny tillgång. Den omfördelar befintlig likviditet mellan pooler i olika nätverk.

När LP-broar sätts upp på rätt sätt erbjuder de flera klara fördelar.

Den största nackdelen är likviditeten. LP-broar kräver likviditet i form av sådd, ibland i miljonklassen. Utan den kommer stora överföringar att “äta upp poolen”, vilket antingen leder till hårda gränser eller till en kraftig ökning av avgifter och glidningar. Denna begränsning gäller oavsett vilket EVM-nätverk som är på den mottagande sidan.

Det finns också en kritiskt beroende av infrastruktur för meddelandehantering. Broar av den här typen förlitar sig på meddelanden mellan kedjorna för att samordna poolreleaser, och de flesta färdiga lösningar integreras med större meddelandeleverantörer. I praktiken innebär detta:

Vid den tidpunkten handlar det inte längre om att “bara ansluta en bro”. Det är lanseringen och upprätthållandet av en likviditetsmarknad.

LP-broar bär på flera risknivåer samtidigt.

Incidenter som nyligen inträffat mellan olika kedjor har visat hur fel i valideringen av meddelanden kan sprida sig över nätverken. Även om dessa incidenter inte nödvändigtvis involverade LP-pooler, understryker de att korrekt meddelandehantering ligger på den kritiska vägen även för poolbaserade broar.

Allbridge Kärnan (meddelandehantering inom Allbridge)

Allbridge är positionerat som en stablecoin-swap över hela kedjan som bygger på poolmodellen, med avgifter som fördelas till förmån för likviditetsleverantörer. Offentliga material betonar att säkerhet inte förlitar sig på en enda kontroll, utan på flera metoder och lager av kontroll. Offentlig kommunikation beskriver också en avgiftsdelning i linje med “80% till LPs och 20% till statskassan”.

Stargate / LayerZero ekosystem (meddelanden via LayerZero)

Stargate hanterar historiskt sett unifierade pooler och obalansdynamik genom att justera avgifterna som svar på flödesriktningen. Samtidigt har ekosystemet rört sig mot “officiell omnichain-distribution” av stablecoins, inklusive framväxten av USDT0 som en OFT-tillgång enligt LayerZero-standarden.

LayerZeros dokumentation listar uttryckligen USDT0 som OFT-kompatibel. I offentliga beskrivningar följer USDT0-lanseringen en “lock on Ethereum, mint on target networks”-modell.

Detta är en viktig nyans. Den visar att LP-logik och lås-och-mint-logik blandas ofta i praktiken. I vissa fall kommer “ursprungligheten” inte från pooler, utan från skapandet av en kanonisk omnichain-tillgång på emittent- eller infrastrukturnivå.

Celer cBridge / Symbios Stat (meddelandehantering och validering via Guardian Network)

Dessa lösningar erbjuder vanligtvis en bred kedjetäckning, men de återkommer till samma underliggande fråga: var finns likviditeten och vem har den?

För EVM-nätverk reduceras svaret vanligtvis till två alternativ:

Den återkommande frågan om vem som finansierar likviditeten är det som i slutändan definierar hur långt LP-bryggor kan ta ett EVM-ekosystem.

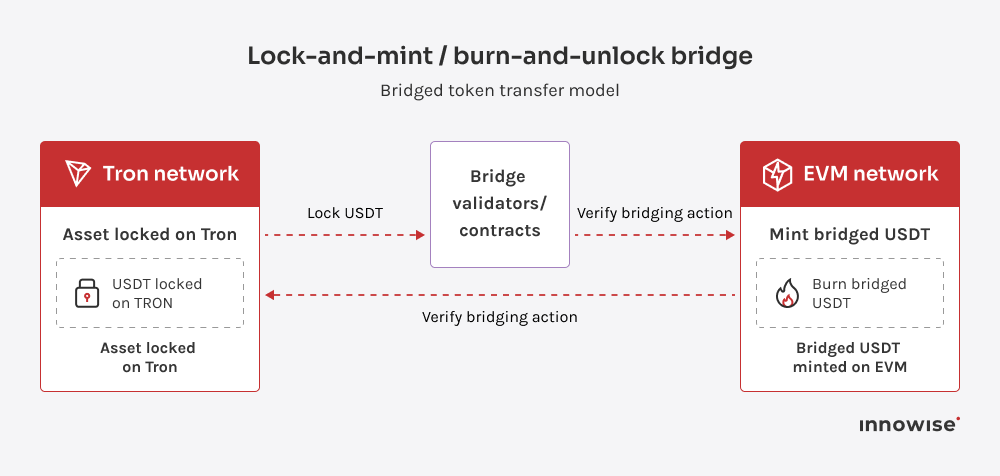

Denna modell följer en annan logik än likviditetspooler. På Tron är den ursprungliga tillgången låst. På destinationssidan präglas en “överbryggad” version av den tillgången. När medel flyttas tillbaka bränns den överbryggade tillgången och den ursprungliga tillgången låses upp på Tron.

Det finns inga pooler som behöver balanseras mellan kedjorna. Kapaciteten bestäms av hur mycket som är låst, inte av hur mycket likviditet som råkar finnas tillgänglig på annat håll. Det finns dock en teknisk komplexitet att hålla i minnet. Eftersom Tron- och EVM-baserade nätverk skiljer sig avsevärt åt förlitar sig de flesta lock-and-mint-bryggor på olika tekniker på varje sida. Detta ökar implementeringskomplexiteten och höjer ribban för korrekt drift, särskilt när stablecoins är inblandade.

Avvägningen är tillgångsidentitet.

I nästan alla fall visas en inplastad eller överbryggad tillgång i EVM-nätverket. Detta medför flera problem:

För stablecoins är detta problem särskilt akut. Marknaden föredrar konsekvent den mest kanoniska versionen av en tillgång.

Lock-and-mint-broar tar bort det ständiga trycket från finansieringspooler, men de ersätter det med frågor om förtroende, tillgångsidentitet och långsiktig acceptans inom DeFi-ekosystem.

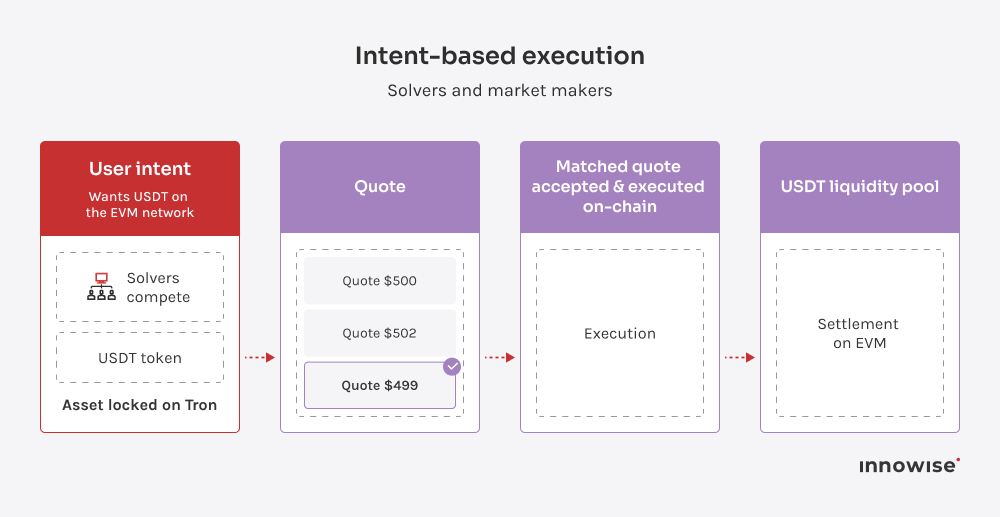

Avsiktsbaserade system vänder upp och ner på det vanliga flödet. Istället för att tala om för systemet hur för att flytta tillgångar steg för steg, deklarerar användaren resultat de vill ha. Till exempel: “Jag vill ha USDT i EVM-nätverket”. Detaljerna kring routing, swapping och bridging lämnas till marknaden.

Lösare tävlar om att uppfylla denna avsikt genom att erbjuda offerter. Exekveringsreglerna verkställs i kedjan, så när en solvers offert har accepterats följer avvecklingen protokollets villkor. Atomicity kommer inte från ett enda bridgekontrakt, utan från de regler som styr hur avsikter matchas och verkställs.

Denna modell passar Tron-användningsfallet av några konkreta skäl:

När lösarna deltar på ett bra sätt ger avsiktsbaserat utförande goda resultat.

Samma egenskaper som gör intentioner attraktiva definierar också deras begränsningar.

Avsiktsbaserat utförande medför tre huvudsakliga risker. Det finns risk för livskraft om lösarna lämnar. Det finns risk för prisintegritet om kurserna blir aggressiva eller snedvridna under förhållanden med låg likviditet. Och det finns operativ risk, vilket innebär att kvaliteten på genomförandet måste övervakas och att reservvägar måste finnas tillgängliga när genomförandet av avsikten försämras.

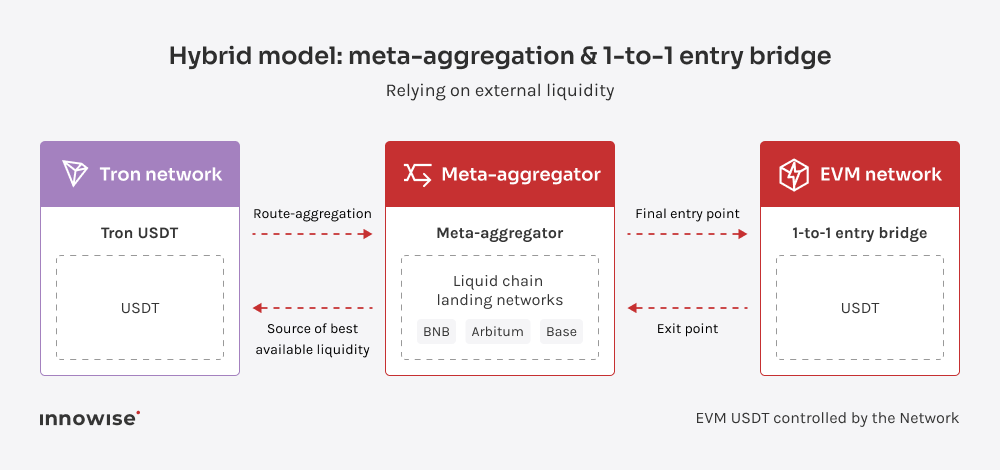

Hybridmodellen utgår från en annan premiss än poolbaserade konstruktioner: inte äger likviditet.

Istället för att försöka attrahera och behålla kapital i protokollägda pooler förlitar sig systemet på den likviditet som redan finns i stora, likvida nätverk. EVM-nätverket i sig kontrollerar bara den slutliga in- och utpasseringspunkten, snarare än hela vägen genom kedjan.

Denna design undviker den största begränsningen med LP-baserade broar. Det finns ingen lokal pool att tömma, eftersom likviditeten inte är koncentrerad till destinationsnätverket. Det finns inga hårda volymtak som åläggs av lokala TVL. Överföringar skalas med djupet på de externa marknaderna, inte med hur mycket kapital nätverket lyckats attrahera.

Likviditeten stannar där den redan finns, på stora kedjor, i etablerade DEX och i mogna routingsystem.

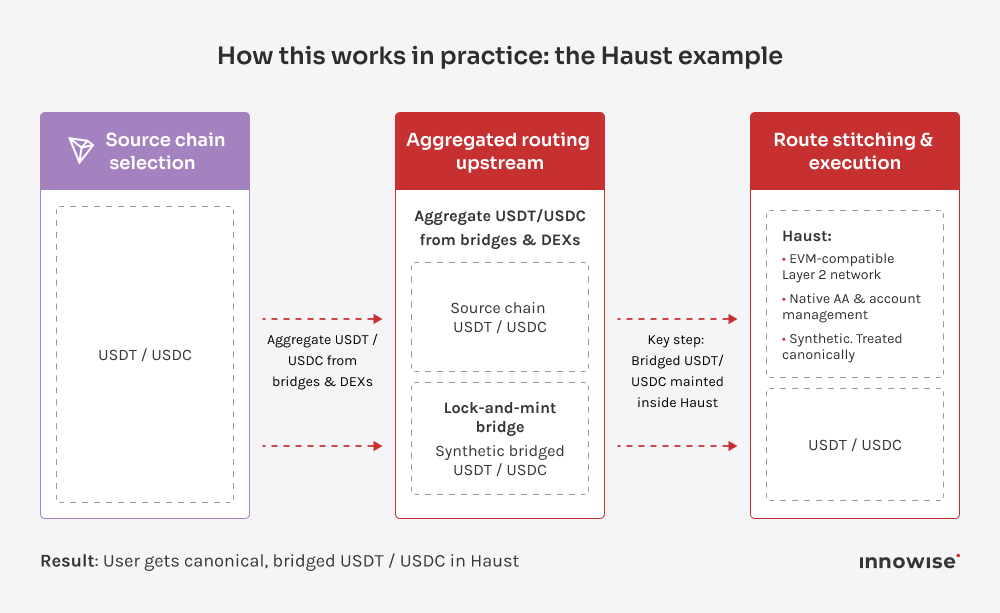

Haust är ett EVM-kompatibelt Layer-2-nätverk byggt på zk-rollups, med inbyggt stöd för kontoabstraktion, cross-chain execution och aggregerad routing. Det gör det till ett bra referensfall för hybridmodellen, eftersom det redan behandlar cross-chain entry som infrastruktur, inte som ett tillägg.

I praktiken ser flödet ut så här:

Denna tillgång är syntetisk på protokollnivå, men behandlas som kanonisk inom Hausts egen DeFi-stack.

Den viktigaste egenskapen är att likviditet sitter aldrig inne i Hausts pooler. Den finns kvar på stora kedjor, DEX:er och aggregatorer. Haust kontrollerar att körningen är korrekt vid gränsen och integrerar resultatet direkt i sitt abstraktionslager för plånböcker och konton.

Hybridmetoden är inte gratis.

En avvägningsfråga är tillgångsidentitet. En en-till-en-brygga in i destinationsnätverket skapar en version av stablecoin som är kanonisk inom det nätverket, men inte globalt. Detta kräver ett medvetet beslut om vilka tillgångar som ska behandlas som kanoniska och vilka som ska betraktas som importerade eller äldre.

Det finns också krav på integration. Meddelanden, indexering och stöd för plånböcker måste hanteras på ett snyggt sätt så att in- och utgångsupplevelsen känns sammanhängande, även om rutten sträcker sig över flera system.

Slutligen kan det finnas tidsbegränsningar. Stöd för specifika källkedjor, till exempel Tron, beror på aggregator- och broplaner, vilket kan medföra tillfälliga förseningar.

Det är viktigt att förstå att hybridmodellen inte flyttar risken, utan eliminerar den.

I utbyte mot att ge upp den direkta kontrollen över likviditeten får nätverket flexibilitet och undviker att bli permanent beroende av sin egen balansräkning.

Den här incidenten handlade inte om ett flashigt “hack”. Det handlade om en exekveringsväg som lät en känslig åtgärd köras utan de kontroller som folk antog fanns där. Mitt råd: använd incidenter som denna på rätt sätt. Behandla dem som en påtvingad revision av dina antaganden. Skriv ner vad du litar på, varför du litar på det och vad som händer om du litar på fel saker.

Om du vill gå igenom ditt exakta flöde, steg för steg, och se var det kan böjas eller knäckas, kan vår blockchain-konsulter kan gå igenom det med dig innan likviditeten fattar beslutet åt dig.

Blockchain-expert och DeFi-analytiker

Andrew lever och andas blockchain. Han hjälper kunder att navigera i ett område som ständigt utvecklas - genom att översätta stora idéer till tekniska strategier som är säkra, skalbara och byggda för användning i den verkliga världen.

Ditt meddelande har skickats.

Vi behandlar din begäran och återkommer till dig så snart som möjligt.