A sua mensagem foi enviada.

Processaremos o seu pedido e contactá-lo-emos logo que possível.

O formulário foi enviado com sucesso.

Encontrará mais informações na sua caixa de correio.

Selecionar a língua

Se já andas na DeFi há tempo suficiente, o exploit CrossCurve provavelmente não o surpreendeu. Em 1 de fevereiro de 2026, a CrossCurve sofreu um incidente em toda a cadeia que resultou em aproximadamente $3M em perdas. Para nós, isto não são apenas “notícias do mercado”. Trata-se de um controlo de qualidade obrigatório antes de qualquer integração de parceiros. Somos responsáveis tanto pela nossa própria arquitetura como pela segurança dos nossos clientes. É por isso que, em paralelo com as actualizações públicas da CrossCurve, analisámos os detalhes do incidente e avaliámos a forma como a causa principal poderia (ou não) afetar as nossas integrações planeadas.

Então, o que aconteceu exatamente ao CrossCurve? Sem aprofundar desnecessariamente a terminologia, o problema não foi um hack de blockchain, mas um padrão de conceção pouco intuitivo A vulnerabilidade do contrato ReceptorAxelar foi auditada e verificada na cadeia, mas a vulnerabilidade estava mais profunda no caminho de execução acelerada para mensagens entre cadeias, onde uma operação crítica poderia ser desencadeada sem a validação completa da fonte através do SDK Axelar GMP (v5.10.0). O contrato ReceiverAxelar em si tinha sido auditado e verificado na cadeia, mas a vulnerabilidade estava mais profunda num caminho de execução acelerado para mensagens entre cadeias, em que uma operação crítica podia ser acionada sem validação completa da fonte através do gateway. No caso específico da CrossCurve, a situação foi ainda mais amplificada por uma configuração fraca do limiar de confirmação (limiar = 1), que reduziu a robustez global do modelo de validação.

Este incidente é também um sinal mais amplo para os integradores Axelar: ao seguir exemplos oficiais e herdar de contratos de execução “expressos”, os projectos podem expor involuntariamente uma superfície de ataque perigosa, mesmo que o resto do código esteja correto e pareça pronto para produção. Outro ponto importante é que o risco não desaparece por si só durante a atualização: mesmo as versões mais recentes do SDK contêm padrões semelhantes e, se as equipas migrarem sem reconhecerem o problema de arquitetura, podem levar o risco para a frente. Na prática, a conclusão é simples: qualquer caminho de execução rápida deve ser estritamente restrito ou reforçado com fortes verificações de origem/autorização no lado do integrador; caso contrário, a mecânica de estilo expresso pode se tornar um desvio de suas próprias suposições de segurança.

Ao mesmo tempo, a nossa posição em relação à CrossCurve continua a ser positiva e, ironicamente, a complexidade da sua arquitetura faz com que este incidente seja menos universal e repetível do que pode parecer à primeira vista. A exploração dependia de um padrão específico de mensageiro/execução (uma escolha particular de conceção do SDK), ao passo que a solução que a CrossCurve está agora a adotar - e a que estamos a considerar nos nossos próprios produtos para transferências seguras de activos entre cadeias - não depende dessa ligação vulnerável. Por esse motivo, mesmo que já tivéssemos sido integrados na CrossCurve na altura do incidente, este vetor de ataque exato não teria tido impacto na nossa arquitetura, A nossa estrutura de pontos de confiança e de validação é diferente e não se baseia no mesmo percurso de execução expresso.

Finalmente, a atualização oficial da CrossCurve, publicada em 13 de fevereiro de 2026, confirmou efetivamente as conclusões a que a nossa equipa chegou de forma independente. Eles estão restaurando o sistema em etapas, começando com componentes que não foram afetados (o agregador já está ativo, com roteamento via Rubic e Bungee) e, em seguida, reativando o Token Bridge e o Consensus Bridge com medidas de segurança adicionais. Nomeadamente, afirmaram que o Consensus Bridge só entrará em funcionamento depois de concluídas as verificações de segurança reforçadas. Esta “restaurar apenas o que foi verificado com segurança e endurecer antes da reativação” A abordagem alinha-se bem com a forma como avaliamos a maturidade do protocolo do parceiro antes da integração.

É exatamente por isso que mover USDT de Tron para redes EVM não é tão simples quanto conectar uma ponte e encerrar o dia. Tron é onde uma grande quantidade de USDT realmente se move: as taxas eram baratas (não mais, daí a necessidade de pontes), os fluxos são familiares e os volumes são reais. Por isso, quando se diz “precisamos de liquidez em Tron”, a verdadeira questão é saber onde está o dinheiro, quem o pode movimentar e o que acontece quando uma suposição se revela errada.

Este artigo está aqui para abrandar essa conversa de uma forma positiva. Vou mostrar-lhe as principais formas como o USDT se move de Tron para as redes EVM, como essas abordagens se comportam quando o volume real atinge e, em seguida, recuar para fazer a única pergunta que realmente importa: quais os riscos que está realmente disposto a correr.

Neste momento, a questão é saber como é que o USDT passa de Tron para uma rede EVM e o que é que se assume quando se escolhe um caminho em vez de outro.

A maioria das discussões fica presa ao nível do protocolo, mas esta não ficará. Antes de indicar soluções específicas, quero ser explícito sobre as dimensões que realmente importam quando o volume real está envolvido. Na prática, todos os projectos de cadeia cruzada acabam por fazer concessões ao longo dos mesmos axes, mesmo que a linguagem de marketing seja diferente.

O primeiro é liquidez. Alguns modelos exigem que o capital seja pré-posicionado em ambos os lados. Outros evitam-no totalmente, mas introduzem diferentes formas de confiança. A segunda é identidade do ativo. Por vezes, os utilizadores recebem o que todos concordam ser “o” USDT. Às vezes não, e essa distinção tem efeitos reais a jusante no DeFi. Depois, há comportamento dos custos em carga, velocidade de finalização, pressupostos de segurança, esforço de integração, e até que ponto se fica dependente do roteiro de outra pessoa.

Se alinharmos estas dimensões, o espaço de conceção resume-se a quatro grandes abordagens. Não são variações da mesma coisa porque resolvem problemas diferentes e falham de formas diferentes. A tabela abaixo é uma orientação rápida.

| Abordagem | Onde vive a liquidez | Tipo de ativo | UX em volume real | Risco primário |

| Pontes / piscinas LP | Pré-financiamento de ambos os lados | USDT nativo | Bom até as piscinas esvaziarem | Esgotamento da liquidez, desequilíbrio |

| Bloqueio-moeda / desbloqueio-queio | Fechado no Tron | Ponte / enrolado | Previsível | Confiança, fragmentação |

| Execução baseada em intenções | Com solucionadores / MMs | Depende da rota | Muito bom se os solucionadores ficarem | Saída do Solver, fixação de preços |

| Entrada híbrida | Cadeias líquidas externas | Canonical-by-design | Estável se o encaminhamento for válido | Transmissão de mensagens, agregação |

O que é importante notar é que nenhuma destas abordagens elimina o risco; apenas o redistribuem. Algumas concentram o risco no aprovisionamento de liquidez, enquanto outras o empurram para a confiança, a lógica de execução ou os operadores externos. Uma vez esclarecido este ponto, o resto da discussão torna-se muito mais simples.

Com este enquadramento em mente, podemos agora analisar cada uma das abordagens em pormenor e ver o que realmente se obtém e o que se assume silenciosamente quando se opta por elas.

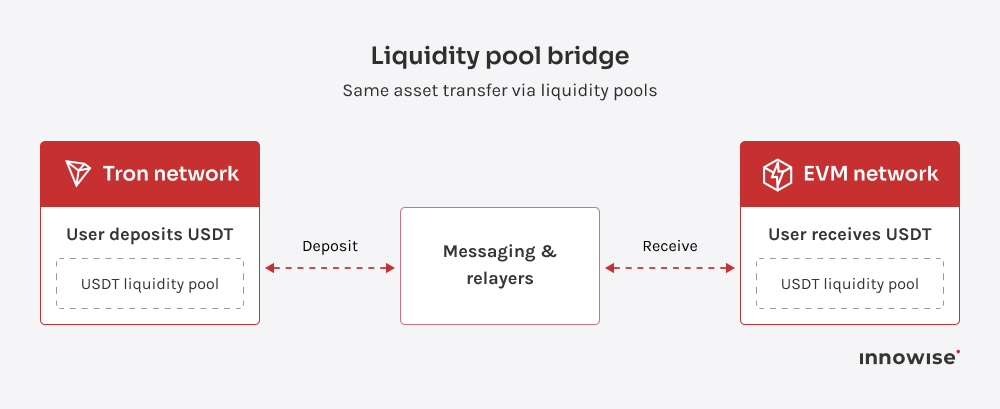

O modelo é simples. Um utilizador deposita USDT numa pool em Tron e recebe USDT de uma pool correspondente na cadeia EVM alvo. Idealmente, não aparecem quaisquer tokens sintéticos ou embrulhados. O mesmo ativo circula entre cadeias, mas é necessária liquidez “aqui e ali” para que isso seja possível.

Do ponto de vista do utilizador, esta situação assemelha-se frequentemente a uma transferência direta. A ponte não cria um novo ativo. Redistribui a liquidez existente entre pools implantados em redes diferentes.

Quando as pontes LP são instaladas corretamente, oferecem várias vantagens claras.

A principal desvantagem é a liquidez. As pontes LP requerem liquidez inicial, por vezes na ordem dos milhões. Sem ela, as transferências de grande dimensão “comerão a reserva”, conduzindo quer a limites rígidos quer a um aumento acentuado das comissões e das derrapagens. Esta restrição aplica-se independentemente da rede EVM que se encontra do lado da receção.

Existe também um dependência crítica da infraestrutura de envio de mensagens. As pontes deste tipo dependem do envio de mensagens entre cadeias para coordenar os lançamentos de agrupamentos, e a maioria das soluções prontas integra-se com os principais fornecedores de mensagens. Na prática, isto significa:

Nessa altura, já não se trata apenas de “ligar uma ponte”. Trata-se do lançamento e da manutenção de um mercado de liquidez.

As pontes LP comportam simultaneamente vários níveis de risco.

Incidentes recentes entre cadeias mostraram como as falhas na validação de mensagens podem afetar as redes em cascata. Embora esses incidentes não envolvam necessariamente pools de LP, sublinham que o tratamento correto das mensagens também está no caminho crítico das pontes baseadas em pools.

Núcleo Allbridge (mensagens dentro de Allbridge)

A Allbridge está posicionada como uma troca de stablecoin de cadeia cruzada construída em torno do modelo de pool, com taxas distribuídas em favor dos provedores de liquidez. Os materiais públicos sublinham que a segurança não se baseia numa única verificação, mas em múltiplas práticas e camadas de controlo. As comunicações públicas também descrevem uma divisão de taxas ao longo das linhas de “80% para LPs e 20% para o tesouro”.

Portal / Ecossistema LayerZero (mensagens via LayerZero)

O Stargate historicamente aborda pools unificados e dinâmicas de desequilíbrio, ajustando as taxas em resposta à direção do fluxo. Ao mesmo tempo, o ecossistema avançou para a “distribuição oficial omnichain” de stablecoins, incluindo o surgimento do USDT0 como um ativo OFT sob o padrão LayerZero.

A documentação da LayerZero lista explicitamente o USDT0 como compatível com OFT. Nas descrições públicas, o lançamento do USDT0 segue um modelo “lock on Ethereum, mint on target networks”.

Esta é uma nuance importante. Mostra que A lógica LP e a lógica lock-and-mint misturam-se frequentemente na prática. Em alguns casos, a “natividade” não provém de agrupamentos, mas da criação, a nível do emitente ou da infraestrutura, de um ativo omnichain canónico.

Celer cBridge / Estado de Simbiose (mensagens e validação através da Rede Guardian)

Estas soluções oferecem normalmente uma ampla cobertura da cadeia, mas voltam à mesma questão subjacente: onde se encontra a liquidez e quem a detém?

No caso das redes EVM, a resposta reduz-se normalmente a duas opções:

Esta questão recorrente de quem financia a liquidez é o que, em última análise, define até onde as pontes de LP podem levar um ecossistema EVM.

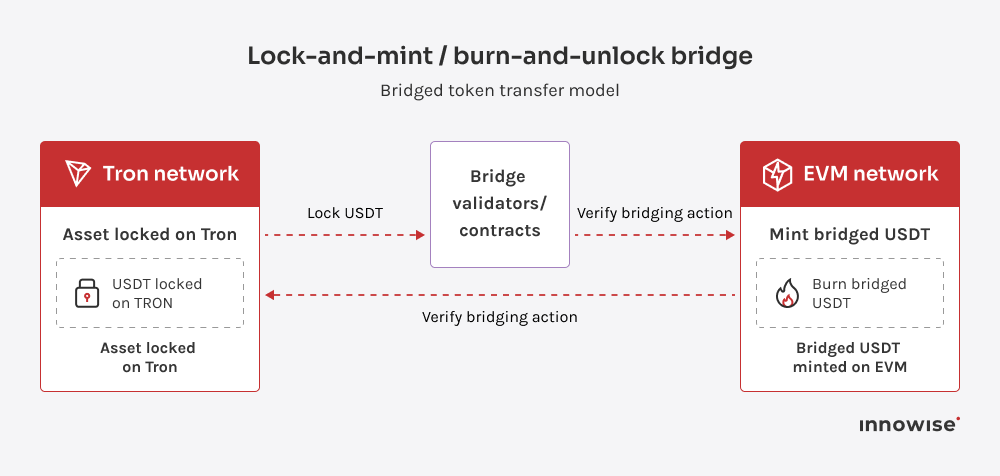

Este modelo segue uma lógica diferente dos pools de liquidez. No Tron, o ativo original é bloqueado. No lado do destino, é cunhada uma versão “em ponte” desse ativo. Quando os fundos regressam, o ativo em ponte é queimado e o ativo original é desbloqueado no Tron.

Não há pools que precisem de ser equilibrados entre cadeias. A capacidade é determinada pela quantidade bloqueada e não pela quantidade de liquidez disponível noutro local. No entanto, há uma complexidade técnica a ter em conta. Como as redes baseadas em Tron e EVM diferem significativamente, a maioria das pontes de lock-and-mint dependem de tecnologias diferentes em cada lado. Isto aumenta a complexidade da implementação e eleva a fasquia para um funcionamento correto, especialmente quando estão envolvidas stablecoins.

O compromisso é a identidade dos activos.

Em quase todos os casos, aparece um ativo embrulhado ou em ponte na rede EVM. Este facto introduz vários problemas:

No caso das stablecoins, este problema é especialmente grave. O mercado prefere sistematicamente a versão mais canónica de um ativo.

As pontes "lock-and-mint" eliminam a pressão constante dos pools de financiamento, mas substituem-na por questões de confiança, identidade dos activos e aceitação a longo prazo nos ecossistemas DeFi.

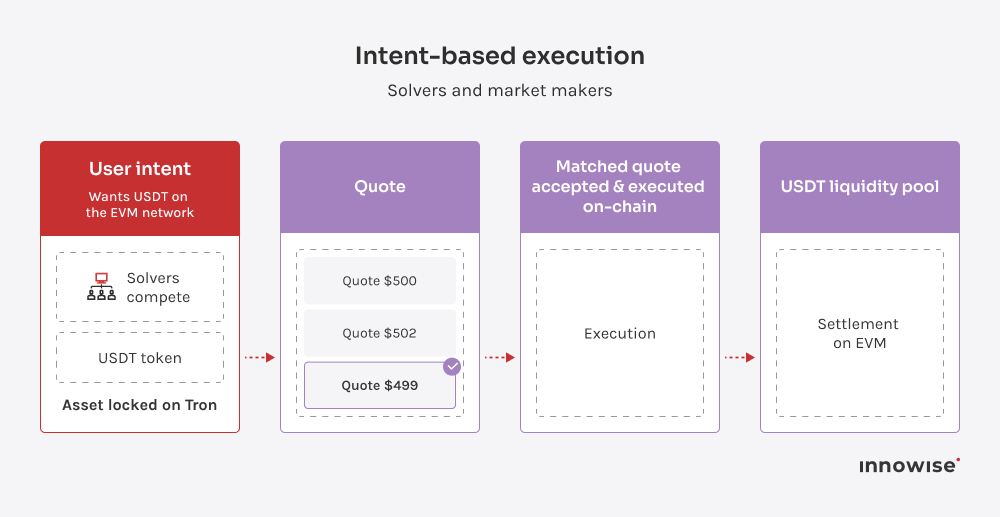

Os sistemas baseados em intenções invertem o fluxo habitual. Em vez de dizer ao sistema como para mover activos passo a passo, o utilizador declara o resultado que pretendem. Por exemplo, “Quero USDT na rede EVM”. Os pormenores de encaminhamento, troca e ligação são deixados ao mercado.

Os solucionadores competem para cumprir esse objetivo, oferecendo cotações. As regras de execução são aplicadas na cadeia, pelo que, quando a cotação de um solucionador é aceite, a liquidação segue as condições do protocolo. A atomicidade não provém de um único contrato-ponte, mas das regras que regem a forma como as intenções são combinadas e executadas.

Este modelo adequa-se ao caso de utilização do Tron por algumas razões concretas:

Quando a participação do solucionador é saudável, a execução baseada na intenção produz resultados sólidos.

As mesmas propriedades que tornam as intenções atractivas também definem os seus limites.

A execução baseada na intenção acarreta três riscos principais. Há risco de vivacidade se os solucionadores se forem embora. Há risco de integridade dos preços se as cotações se tornarem agressivas ou distorcidas em condições de baixa liquidez. E há risco operacional, o que significa que a qualidade da execução deve ser monitorizada e que devem estar disponíveis rotas de recurso quando a execução da intenção se degradar.

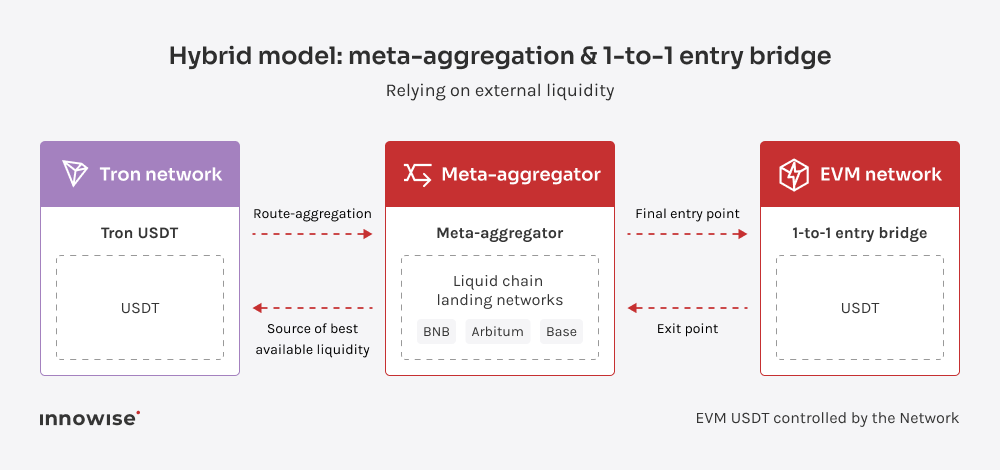

O modelo híbrido parte de uma premissa diferente das concepções baseadas em agrupamentos: não possuem liquidez.

Em vez de tentar atrair e manter o capital dentro de pools de propriedade do protocolo, o sistema conta com a liquidez que já existe em redes grandes e líquidas. A própria rede EVM controla apenas o ponto final de entrada e saída, em vez de todo o percurso entre cadeias.

Esta conceção evita a principal limitação das pontes baseadas em LP. Não existe uma reserva local a esgotar, porque a liquidez não está concentrada na rede de destino. Não existem limites rígidos de volume impostos pela TVL local. As transferências aumentam com a profundidade dos mercados externos e não com o montante de capital que a rede conseguiu atrair.

A liquidez permanece onde já existe, em grandes cadeias, em DEXs estabelecidas e em sistemas de encaminhamento maduros.

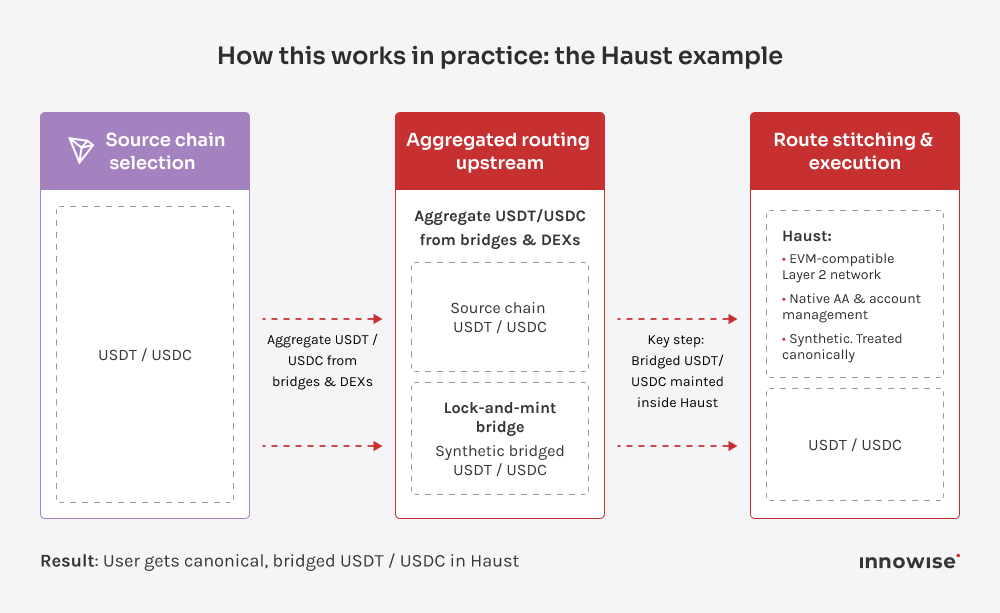

Haust é uma rede de camada 2 compatível com EVM, construída sobre zk-rollups, com suporte nativo para abstração de contas, execução entre cadeias e roteamento agregado. Isto torna-a um bom caso de referência para o modelo híbrido, porque já trata a entrada em cadeia cruzada como infraestrutura e não como um complemento.

Na prática, o fluxo é o seguinte:

Este ativo é sintético ao nível do protocolo, mas é tratado como canónico na própria pilha DeFi da Haust.

A propriedade fundamental é que a liquidez nunca se senta dentro das piscinas Haust. Mantém-se em grandes cadeias, DEXs e agregadores. Haust controla a correção da execução na fronteira e integra o resultado diretamente na sua camada de abstração de carteiras e contas.

A abordagem híbrida não é gratuita.

Uma solução de compromisso é a identidade dos activos. Uma ponte de um para um para a rede de destino cria uma versão da stablecoin que é canónica dentro dessa rede, mas não globalmente. Isto requer uma decisão consciente sobre que activos são tratados como canónicos e quais são considerados importados ou legados.

Existem também requisitos de integração. O envio de mensagens, a indexação e o suporte de carteiras devem ser tratados de forma limpa para que a experiência de entrada e saída pareça coerente, mesmo que o itinerário abranja vários sistemas.

Por último, podem existir restrições de tempo. O suporte para cadeias de fontes específicas, como o Tron, depende de roteiros de agregadores e pontes, que podem introduzir atrasos temporários.

É importante compreender que o modelo híbrido não transfere o risco, mas elimina-o.

Em troca da renúncia ao controlo direto da liquidez, a rede ganha flexibilidade e evita tornar-se permanentemente dependente do seu próprio balanço.

Este incidente não teve a ver com um “hack” vistoso. Tratava-se de um caminho de execução que permitia que uma ação sensível fosse executada sem as verificações que as pessoas supunham existir. O meu conselho: utilize incidentes como este da forma correta. Trate-os como uma auditoria forçada às suas suposições. Anote aquilo em que confia, porque confia e o que acontece se essa confiança estiver errada.

Se quiser analisar o seu fluxo exato, passo a passo, e ver onde pode dobrar ou quebrar, o nosso consultores de cadeias de blocos pode analisá-lo consigo antes de a liquidez tomar a decisão por si.

Especialista em cadeias de blocos e analista de DeFi

Andrew vive e respira blockchain. Ele ajuda os clientes a navegar em um espaço que está em constante evolução - traduzindo grandes ideias em estratégias técnicas que são seguras, escaláveis e construídas para uso no mundo real.

A sua mensagem foi enviada.

Processaremos o seu pedido e contactá-lo-emos logo que possível.

Ao inscrever-se, o utilizador concorda com a nossa Política de privacidadeincluindo a utilização de cookies e a transferência das suas informações pessoais.