Viestisi on lähetetty.

Käsittelemme pyyntösi ja otamme sinuun yhteyttä mahdollisimman pian.

Lomake on lähetetty onnistuneesti.

Lisätietoja on postilaatikossasi.

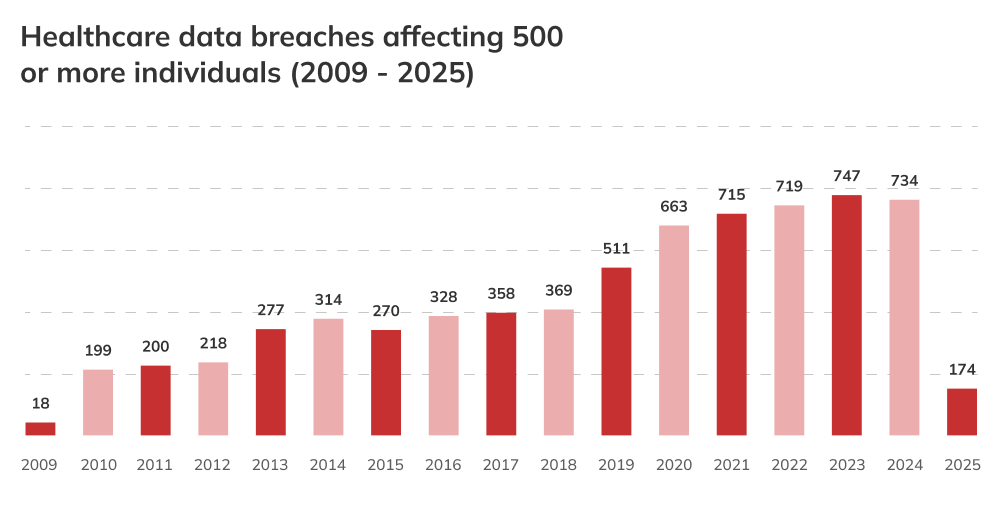

Terveydenhuoltoalan yritykset käyttävät nyt enemmän kuin koskaan teknologiaa, joten hyökkäysten kohteena olevien sovellusten määrä on kasvanut suhteellisesti. HIPAA (Health Insurance Portability and Accountability Act) -lehden mukaan viimeisten 14 vuoden aikana raportoitujen tietoturvaloukkausten määrä on kasvanut ja se on edelleen korkealla tasolla. Juuri viime vuonna tietomurtoja tapahtui yli 276 miljoonaa, mukaan lukien kaikkien aikojen suurin terveydenhuollon tietomurto.

Asia on kuitenkin niin, että kun olen tutkinut - Kansalaisoikeuksien toimisto luetteloa raportoiduista tietoturvaloukkauksista, huomasin, että suurin osa tapauksista liittyy hakkerointiin/IT-tapahtumiin, varkauksiin tai luvattomaan pääsyyn/tietoihin. Työskenneltyäni terveydenhuollon tietotekniikkahankkeiden parissa vuosia voin lyödä vetoa, että monet näistä tietoturvaloukkauksista olisi voitu välttää, jos yksityiskohtiin, kuten oikea-aikaisiin järjestelmäpäivityksiin tai todennuksen vahvistamiseen, olisi kiinnitetty enemmän huomiota.

Tässä artikkelissa käyn läpi keskeiset tietomurtoriskit, joista on syytä olla tietoinen, ja todistetut strategiat, joita tiimini ja minä käytämme pitämään terveydenhuollon tarjoajien tiedot poissa vääristä käsistä.

Tiedän sen, sinä tiedät sen: tietomurrot terveydenhuollossa ovat kalliita, tuhoisia ja usein estettävissä. Taloudellisesti ne voivat upottaa jopa vakiintuneet palveluntarjoajat ja myyjät.

Lasketaanpa numerot. Vuonna 2025 HIPAA Security Rule -säännön rikkomisesta määrättävät rangaistukset ovat seuraavat $141-$2,134,831 rikkomusta kohti., riippuen lääketieteellisten tietojen tietoturvaloukkauksen vakavuusasteesta. Vaikka vähimmäismäärä kuulostaa hyvältä, enimmäisrangaistus on noin 10 kertaa lääkärin keskipalkka Yhdysvalloissa.

Lisäksi sinun on muistettava, että viranomaiset moninkertaistavat sakot rikkomusten määrän mukaan. Rangaistukset eivät koske vain terveydenhuollon tarjoajia: myös terveydenhuoltosuunnitelmat, selvityskeskukset ja HIPAA:n piiriin kuuluvien yksiköiden liikekumppanit voivat joutua kärsimään seurauksista. Yhdelläkään organisaatiolla ei ole näin paljon rahaa, jota voisi käyttää hätkähtämättä jonkin tietotekniikkavirheen vuoksi.

Tämän lisäksi HIPAA-tietoturvaloukkauksista ilmoittamista koskeva sääntö edellyttää, että jokaisesta potilastietojen tietoturvaloukkauksesta, joka vaikuttaa suojattuihin terveystietoihin, on ilmoitettava, olipa se kuinka suuri tahansa. Tämä tarkoittaa, että sinun ei tarvitse kohdata seurauksia vain sisäisesti, vaan sinun on lakisääteisesti julkistettava se. Ja kyllä, tällainen julkisuus voi lumipallo oikeudenkäynteihin, tutkimuksiin, ja joissakin tapauksissa vuosia kestävää vahinkoa tuotemerkille.

Etkä vain riko pankkia, vaan myös luottamusta - ja terveydenhuollossa se on välttämätöntä. Yksittäinen rikkomus voi käynnistää potilaiden ulosvirtauksen ja vahingoittaa vuosikymmeniä kestäneitä suhteita jonka parissa työskentelit.

Kova totuus on siis tämä: loppujen lopuksi on paljon helpompaa ja halvempaa välttää HIPAA-rikkomuksia ja vakavia tietoturvaloukkauksia kuin toipua niistä. Siksi suosittelen aina ennakoiva tietosuoja osoitteessa terveydenhuollon ohjelmistokehitysprojektit: huomaat pienimmätkin ongelmat ennen hyökkääjiä. Tämä on yksi monista tavoista, joilla terveydenhuollon tarjoajat voivat vastustaa pysyviä tietoturvauhkia.

Terveydenhuollon tietoturvaloukkaukset ovat Yhdysvalloissa ennätyksellisen yleisiä, mikä tekee ongelmasta vuosi vuodelta yhä hälyttävämmän. Kaikkiaan, Vuonna 2024 raportoitiin 734 suurta tietoturvaloukkausta terveydenhuollon tietoihin.ja 14 niistä koski yli miljoonaa potilastietoa. Lähihistorian suurin tapaus sattui juuri viime vuonna, yli 190 miljoonan henkilön terveystiedot paljastuvat. yhdellä hakkerointihyökkäyksellä. Se on yli puolet Yhdysvaltojen väestöstä.

Vuoden 2025 HIPAA-tietosuojaloukkausraporttien tiedot eivät lupaa minkäänlaista toivon pilkahdusta. Toukokuuhun 2025 mennessä on jo tapahtunut seuraavia tapauksia 174 tapausta joista suurin osa koski terveydenhuollon tarjoajia. Nähdäkseni jokainen terveydenhuollon tietoturvaloukkaus murentaa yleistä luottamusta ja häiritsee väistämättä hoitoa. Terveydenhuollon tarjoajien pitäisi siis kysyä itseltään, tekevätkö he tarpeeksi estääkseen tämän.

Kuten sanoin tämän artikkelin alussa, useimpien terveydenhuollon tietoturvaloukkausten perimmäiset syyt jakautuvat yleensä muutamaan samaan kategoriaan. Ja kokemukseni mukaan uusien asiakkaiden nykyisiä sovelluksia tarkastettaessa nämä ongelmat ovat yllättävän pysyviä. Puretaanpa terveysalan tietomurtojen pääsyylliset, joita näen kerta toisensa jälkeen.

Vaikka monet terveydenhuollon organisaatiot käsittelevät uskomattoman arkaluonteisia tietoja, ne toimivat edelleen ilman tiedot, joita ei ole täysin (tai asianmukaisesti) salattu.. Vielä huolestuttavampaa tästä tekee se, että potilas tietueet ovat usein hajautettu useisiin järjestelmiin, kuten sähköiset potilastietojärjestelmät, potilassovellukset ja pilvialustat - luettelo jatkuu. Usein näiden järjestelmien turvallisuustaso on epätasainen: ne on toteutettu eri aikaan, eri ympäristössä ja eri tiimien toimesta.

Se tarkoittaa, että tällainen organisaatio ei ainoastaan menetä hyötyjä terveydenhuollon tietojen integrointi, mutta sen on myös pakko ylläpitää johdonmukaisia turvatoimia kaikissa näissä järjestelmissä (esim. nykyisten järjestelmien, uusien yhteyksien ja osajärjestelmien tietoturvatarkastukset). Muista kuitenkin, että yksi heikko kohta riittää, jotta tietojen tallentamiseen voidaan tehdä tietoturvaloukkaus. Tällaista pirstaloitunutta kokonaisuutta on vaikeampi valvoa, mikä tekee altistumisesta todennäköisempää.

Kaikki tietomurrot eivät johdu pitkälle kehitetyistä hyökkäyksistä, vaan monet niistä alkavat organisaation sisällä olevasta henkilöstä. Jos ylläpitäjä lähettää tiedostoja väärälle vastaanottajalle, hoitaja unohtaa lukita tietokoneen näytön ennen lounasta tai lääkäri klikkaa huomaamattaan phishing-linkkiä, tiedot ovat jo vaarassa.

Olipa se sitten tahatonta tai tahallista, tietojen sisäinen virheellinen käsittely on edelleen yleinen syy. terveystietojen tietoturvaloukkauksista. Terveydenhuoltopalvelujen tarjoajilla on taipumus jättää nämä riskit huomiotta ja varautua verkkohyökkäyksiin enemmän aikaa. Ja inhimilliset riskit jäävät näkymättömiin, kunnes on liian myöhäistä.

Tarkasteltaessa terveydenhuollon IT-ratkaisut tietoturvatarkastukset, on järkyttävää, miten epäjohdonmukaiset kulunvalvontatoimenpiteet ovat ja miten laajat käyttöoikeudet ovat. Kaikki terveydenhuoltoalan yritykset eivät vielä nykyäänkään käytä monitasoista todennusta ja vahvoja salasanasääntöjä. Käyttäjille annetaan liian usein enemmän käyttöoikeuksia kuin mitä he tarvitsevat päivittäisten tehtäviensä suorittamiseen, ja joskus nämä käyttöoikeudet myönnetään seuraavasti määräämättömästi.

Kun käyttäjä todennusmekanismit ovat heikkoja tai vanhentuneita, hakkereiden on paljon helpompi hyödyntää näitä aukkoja ja päästä käsiksi kaikkeen tarvitsemaansa. Koska ei ole tarkkaa valvontaa siitä, kuka voi nähdä mitä, luvaton pääsy on yksi terveydenhuollon kyberturvallisuusrikkomusten helpoimmista tavoista.

Terveydenhuoltopalvelujen tarjoajat ovat ensisijainen kohde kiristysohjelmahyökkäyksille yhdestä yksinkertaisesta syystä: niillä ei ole varaa olla pitkään poissa käytöstä. Lääkäreiden on päästävä käsiksi kymmenien potilaiden sairaushistoriaan päivittäin, jotta he voivat tehdä monimutkaisia, joskus jopa hengenvaarallisia päätöksiä. Tietoverkkorikolliset tietävät tämän, ja he hyödyntävät sitä armotta.

Terveydenhuoltoala tietää sen varsin hyvin: kokonainen sairaalaverkko voi kaatua yhden haitallisen liitetiedoston takia. tai saastunut tiedosto. Se, mikä tekee näistä hyökkäyksistä kaksinkertaisen katastrofin, ei ole vain se, että potilastietojärjestelmän tietoturvaloukkausten vuoksi potilastietojärjestelmä ei ole käytettävissä, vaan myös se, että varastetut tiedot voivat vuotaa.

Vanhentuneita sovelluksia on kaikkialla terveydenhuollossa, usein siksi, että lääketieteellisten ohjelmistojen nykyaikaistaminen tuntuu riskialttiilta tai monimutkaiselta. Vaikka vikaiset sovellukset hidastavat vakavasti sekä potilaiden hoitoa että sairaalan päivittäisiä työnkulkuja.

Mutta se päivitysviive luo täydellisen ikkunan hyökkääjille. Vähemmän huolelliset kehittäjät saattavat jättää haavoittuvuudet korjaamatta kuukausiksi tai vuosiksi sen jälkeen, kun he ovat niihin törmänneet. Silti niinkin pieni asia kuin unohdettu moduuli tai valvomaton kolmannen osapuolen työkalu voi olla tulla pääsykohdaksi suurelle rikkomukselle.

"Useimmiten todellinen ongelma ei ole se, että terveydenhuollon organisaatiot eivät välitä potilastietojen turvallisuudesta, vaan se, että niillä ei ole selkeää kuvaa siitä, missä heikot kohdat ovat." "Useimmiten ongelma ei ole se, että terveydenhuollon organisaatiot eivät välitä potilastietojen turvallisuudesta. Siksi aloitamme terveydenhuollon ohjelmistojen tietosuojahankkeet aina kunnollisella tarkastuksella ja arvioinnilla. tietoturvatestaus. Kun tiedämme, missä puutteet ovat, laadimme realistisen, vaiheittaisen suunnitelman niiden korjaamiseksi ja potilastietojen suojaamiseksi."

Terveydenhuollon ja lääketieteellisen teknologian salkunhoitaja

Nyt kun olemme tarkastelleet yleisimpiä ongelmia, puhutaanpa siitä, miten tietoturvaloukkauksia voidaan ehkäistä terveydenhuollossa. Nämä eivät ole vain teoreettisia parhaita käytäntöjä, vaan asioita, joiden olen nähnyt toimivan menestyksekkäästi useiden sairaaloiden järjestelmissä ja nopeasti kasvavissa HealthTech-toimittajissa.

Älä tee yhtä suurimmista virheistä, joita näen: älä suhtaudu terveydenhuollon tietoturvaan kuin yhteen kytkimeen, jota voit kääntää. Se ei ole niin helppoa. Tarvitaan useita eri järjestelmien, laitteiden, käyttäjien ja fyysisen ympäristön suojauksia. Ajattele palomuureja, päätelaitteiden havaitsemis- ja reagointijärjestelmiä (EDR), tunkeutumisen estojärjestelmiä ja salattuja viestintäprotokollia - niiden kaikkien pitäisi toimia synkronoidusti.

Jokaisella roolilla pitäisi olla käytettävissään vain se, mitä he tarvitsevat. Kartoitamme usein käyttöoikeusprofiilit jo varhaisessa kehitysvaiheessa ja validoimme ne sidosryhmien kanssa hyökkäyspinnan kaventamiseksi. Toinen asia tässä yhteydessä on pitää myös käyttäjien todennusmenetelmät turvallisina. Perinteisiä salasanoja varastetaan tai käytetään jatkuvasti uudelleen, joten salasanattomaan todennukseen, kuten biometrisiin kirjautumisiin, tukeutuminen voi olla hyvä tapa vähentää tunnuksiin liittyviä haavoittuvuuksia.

Auditoinnit eivät ole kyberturvallisuuden hohdokkain osa, mutta ne kertovat totuuden. Suoritamme säännöllisiä haavoittuvuusskannauksia, ei siksi, että saisimme rastin vaatimustenmukaisuuden rastille, vaan siksi, että ne paljastavat asioita, joita kukaan ei ehkä muuten olisi huomannut, kuten vanhentuneen kirjaston tai väärin konfiguroidun portin. On aina parempi löytää nämä asiat itse kuin saada tietää niistä sairaalan tietoturvaloukkausraportista.

Vaikka tekniikka olisi kuinka vahvaa, yksi hajamielinen klikkaus voi kaataa kaiken. Tietoturvakoulutuksessa ei ole kyse siitä, että lääkäreistä ja hallintohenkilökunnasta tehtäisiin tekniikkaguruja, vaan siitä, että heitä autetaan havaitsemaan punaiset liput ennen kuin on liian myöhäistä. Asiakkaidemme kohdalla ovat toimineet hyvin lyhyet, kohdennetut istunnot, jotka on sidottu skenaarioihin, joita lääkärit ja sairaanhoitajat kokevat päivittäin.

Liiallinen itsevarmuus ei ole paras tapa toimia tietoturvan suhteen, joten sinulla on oltava toimintasuunnitelma siltä varalta, että jokin menee pieleen. Suunnitelmassa olisi määriteltävä vähintäänkin vaaratilanteiden havaitsemis- ja raportointiprotokollat, eskalaatioketjut, torjuntavaiheet, viestintävirrat (sisäiset ja ulkoiset) ja palautumissuunnitelmat. Ja koska kyberuhat kehittyvät jatkuvasti, me Innowise:ssä teemme rutiininomaisia tarkistuksia reagointisuunnitelmiin ja parannamme menettelyjä.

Kolmannen osapuolen toimittajat voivat olla heikoin lenkkisi, ja se on helppo jättää huomiotta. Siksi suosittelen aina tarkistamaan myyjien sertifioinnit (esim. ISO 27001), jotta voidaan varmistaa, että yritys pystyy noudattamaan vaadittuja protokollia. Lisäksi toimittajariskienhallintaprotokollaan pitäisi sisältyä huolellisuusvelvollisuus ennen palvelukseen ottamista, selkeästi määritellyt tietojenkäsittelysopimukset ja tietoturvan seuranta.

Kehittynyt tekniikka, kuten AI ja ML:stä on tullut uskomattoman hyödyllinen apu, etenkin kun on kyse sellaisten asioiden havaitsemisesta, joita ihmiset eivät huomaisi, kuten hienovaraiset kuviot käyttölokeissa tai muu epäilyttävä toiminta. Käytämme niitä merkitäksemme poikkeamat varhaisessa vaiheessa ja antaaksemme tiimeille etumatkaa ongelmien poistamiseen. Mitä tulee lohkoketju, se on hyvä väline todistaa arkaluonteisten potilastietojen aitous, alkuperä ja muutokset.

Paraskaan tietoturvastrategia ei kestä, jos se ei ole yhdenmukainen yksityisyyden suojaa ja vaatimustenmukaisuutta koskevien vaatimusten kanssa. Näissä kehyksissä asetetaan selkeät odotukset sille, miten arkaluonteisia tietoja tulisi käsitellä tietomurtojen riskin vähentämiseksi. Seuraavassa on joitakin keskeisiä näkökohtia, jotka tulevat usein esiin, kun puhutaan vaatimustenmukaisuudesta ja potilaiden yksityisyydestä.

Yksityisyyden suojaan liittyvien ongelmien välttämiseksi terveydenhuollossa tietojen käsittelyä säännellään esimerkiksi Yhdysvaltojen HIPAA-lailla, EU:n GDPR-asetuksella ja muilla aluekohtaisilla lakisääteisillä vaatimuksilla. Näissä säädöksissä asetetaan arkaluonteisten tietojen saatavuutta, säilytystä ja jakamista koskevia standardeja ja esitetään tekniset ja fyysiset suojatoimet, jotka on toteutettava. Kun tällaiset vahvat ja käytännölliset käytännöt on sisällytetty päivittäiseen toimintaan, vaatimustenmukaisuus on osa yrityskulttuuriasi ja auttaa sinua pysymään tietoturvaloukkausten edellä.

Salaus esiintyy yhä uudelleen yksityisyyden suojaa koskevissa laeissa syystä. Kun tietosi on salattu siirron aikana ja levossa, vaikka muut turvavalvontatoimenpiteet epäonnistuisivat jossain vaiheessa ja verkkohyökkääjät murtautuisivat sisään, he eivät todennäköisesti pysty saamaan tietojasi luettavaksi ilman asianmukaista avainta. Siksi vahva salaus on yksi ensimmäisistä asioista, joita sääntelyviranomaiset tarkastavat HIPAA- tai GDPR-tarkastuksen aikana arvioidessaan, oletko noudattanut asianmukaista huolellisuutta.

Terveydenhuollon tietoja suojattaessa perustana ovat ISO 27001-, ISO 27017-, ISO 27018-, SOC 2- ja OWASP-periaatteiden kaltaiset kyberturvallisuuspuitteet. Terveydenhuollon teknologiahankkeiden aikana tiimini ja minä emme pidä näitä standardeja muodollisuutena, vaan sisällytämme ne prosesseihin, valvontaan ja dokumentointiin. Standardit antavat selkeän rakenteen, jonka pohjalta voi kasvaa, etenkin kun järjestelmät skaalautuvat ja niiden monimutkaisuus lisääntyy.

Loppujen lopuksi tietomurtojen estäminen terveydenhuollossa edellyttää, että perusasiat hoidetaan todella hyvin - ja johdonmukaisesti. Kyse on tietojen salaamisesta, pääsyn valvonnasta, henkilöstön kouluttamisesta ja säännösten noudattamisen valvonnasta. Ei mitään näyttävää, mutta nämä asiat todella toimivat. Ja kun ne yhdistetään, ne voivat pelastaa sinut sellaiselta vahingolta, jota yksikään terveydenhuollon organisaatio ei halua kohdata.

Jos etsit asiantuntijatukea terveydenhuollon tietomurtojen estämiseksi, puhutaan. Me Innowise:ssä autamme terveydenhuollon organisaatioita rakentamaan turvallisia ja vaatimustenmukaisia järjestelmiä, jotka kestävät todellisia uhkia, jotta voitte keskittyä hoidon antamiseen, ette tulipalojen sammuttamiseen.

Senior Technical Delivery Manager terveydenhuollon ja lääketieteen alalla

Alehilla on vahva käsitys siitä, mikä saa terveydenhuollon ja MedTech-ohjelmistot todella toimimaan. Hän johtaa sekä teknisen selkeyden että alan tuntemuksen avulla ja varmistaa, että jokainen hanke tuottaa pitkäaikaista arvoa - ei vain toimivaa koodia, vaan järjestelmiä, joilla on merkitystä.

Viestisi on lähetetty.

Käsittelemme pyyntösi ja otamme sinuun yhteyttä mahdollisimman pian.

Rekisteröitymällä hyväksyt Tietosuojakäytäntö, mukaan lukien evästeiden käyttö ja henkilötietojesi siirto.